Leitfaden für die paranoid: Wie zu vermeiden, Überwachung und Datendiebstahl

Technologie / / December 19, 2019

Windows-spioniert auf Ihnen, Telemetrie an Microsoft senden, und Google speichert Ihre Suchen und analysiert den Inhalt der Briefe Ihre Werbung zu füllen. Natürlich können Sie einfach nicht zahlen Aufmerksamkeit. Aber nicht nur große Unternehmen mit Interesse an Ihren Daten. Es kann einfach Betrügern und Erpressern sein. Auch Ihre Verwandte oder Kollegen, Ihren Laptop zu öffnen etwas sehen kann, die nicht für neugierige Augen bestimmt ist.

Um Ihre Dateien, Passwörter, Korrespondenz und andere vertrauliche Informationen zu schützen, müssen Sie kümmern sich um die Sicherheit zu nehmen. Notwendige zur Durchführung absolut alle Anforderungen nachstehend aufgeführt. Aber man kann sie überprüfen und welche dieser entscheiden kann, für Sie nützlich sein.

Daten verschlüsseln

Selbst wenn Ihr System durch ein Passwort geschützt ist, kann der Angreifer zurückgesetzt es leicht von einem externen Laufwerk zu booten, wenn Sie Ihren Computer unbeaufsichtigt lassen. Ihr Passwort zurücksetzen und muß nicht - jede Live-Linux-Distribution kann leicht lesen und kopieren Sie Ihre Daten. Daher ist es notwendig, Maßnahmen für die Verschlüsselung zu übernehmen.

Und Windows und MacOS und Linux haben integrierte Verschlüsselung. Nutzen Sie sie, und Ihre Dokumente für Außenstehende nicht zugänglich sein, auch wenn Sie Ihren Laptop in die falschen Hände fällt.

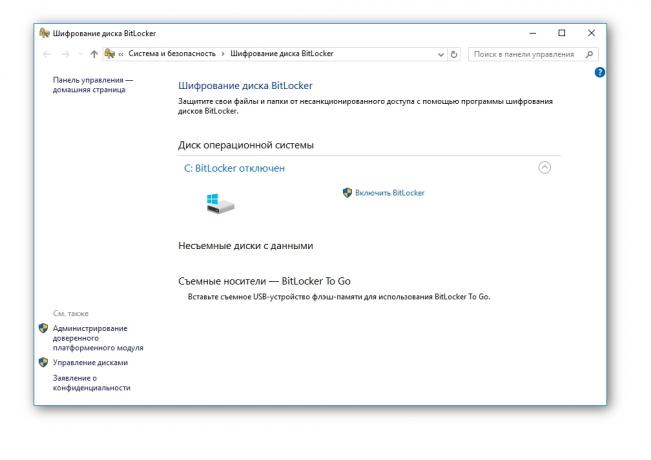

Windows verfügt über einen eingebauten in BitLocker Verschlüsselungs-Tool. Öffnen Sie die „Systemsteuerung“, gehen Sie auf „System und Sicherheit“ und wählen Sie „Disk Encryption BitLocker».

In macOS Datenverschlüsselung kann mit Filevault erfolgen. Gehen Sie auf „Systemeinstellungen“, finden Sie im Abschnitt „Safety and Security“ und die Registerkarte Filevault öffnen.

Die meisten Linux-Distributionen sind in der Regel Ihre Home-Partition bieten verschlüsseln, wenn das System zu installieren. Wenn Sie einen Abschnitt formatiert werden, die ein verschlüsseltes Dateisystem eCryptfs erstellt. Wenn Sie es während der Systeminstallation vernachlässigt haben, später können Sie die gewünschten Abschnitte verschlüsseln manuell den Loop-AES oder dm-crypt. Um zu erfahren, wie Sie dies tun, überprüfen Anleitung.

Fortgeschrittenere Verschlüsselungsfunktion kann kostenloses Cross-Plattform-Tool Open-Source-Veracrypt verwendet werden. Neben der einfachen Verschlüsselung kann es betrügerische Abschnitte mit unwichtigen Informationen erstellen, die Aufmerksamkeit von Einbrechern wirklich wertvolle Daten ablenken kann.

Hochladen Veracrypt →

Seien Sie vorsichtig mit Verschlüsselung. Wenn Sie Ihr Passwort vergessen haben, wiederherstellen die Daten werden nicht funktionieren. Darüber hinaus gewährleisten, dass Ihr Computer vor versehentlichen Spannungseinbrüchen geschützt ist. Wenn während des Betriebs plötzlich die verschlüsselte Disk Gerät herunterfahren, können Daten verloren gehen. Und nicht zu vergessen auf Sicherungen.

Verwenden Sie ein Passwort-Manager

Eingesetzt als bedeutungsvollen Phrasen Passwort und an sie erinnern - das ist nicht die beste Idee ist. Verwenden Sie ein Passwort-Manager. Erzeugt jedes Mal ein neues zufälliges Passwort für jedes Konto, das Sie erstellt haben.

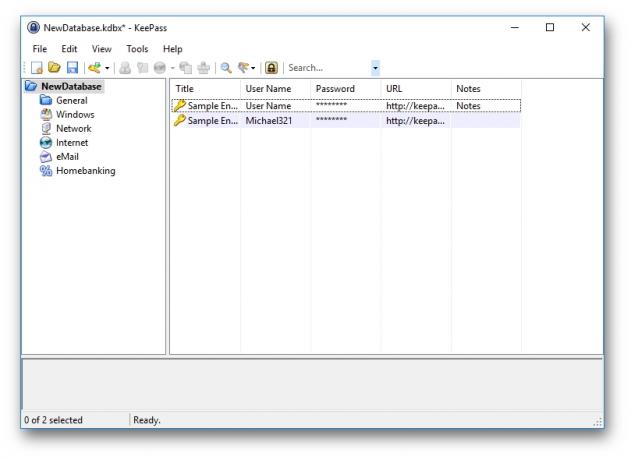

Es ist besser, einen Passwort-Manager zu verwenden, lokal seine Basis zu halten. Ausgezeichnete Wahl - KeePass. Es hat Open Source, hat Kunden für alle gängigen Plattformen und können Ihre Passwörter mit einem Passwort und der Schlüsseldatei schützen. KeePass verwendet einen starken Mechanismus Verschlüsselung: Selbst wenn Sie eine Kopie Ihrer Datenbank gestohlen wird, es wird absolut an den Angreifer nutzlos.

Herunterladen KeePass →

Verwendung Tor

Auch wenn Sie immer den Inkognito-Modus in Chrome oder Firefox verwenden, können wir Ihre Aktionen im Web noch kann Spur des Internet-Providers halten, den Systemadministrator des Netzwerks oder Browser-Entwickler. Machen wirklich privat zu surfen, ist es notwendig, das Tor zu verwenden, die das Prinzip der Zwiebel-Routing verwendet.

Herunterladen Tor →

Wenn Ihr ISP das Download Tor blockiert, können Sie:

- Herunterladen von GitHub.

- Erhalten Sie eine E-Mail, indem Sie den Namen Ihres Betriebssystems Senden (Windows, Linux, osx) Anschrift [email protected].

- Holen Sie sich durch Twitter, Senden @get_tor Nachricht mit dem Text Hilfe.

Natürlich, um die Geschwindigkeit des Netzwerks Tor zu wünschen übrig, aber es nicht notwendig, ständig zu verwenden. Sie können nur wirklich wichtige Daten zu empfangen und zu senden verwendet werden. In anderen Fällen verwenden Websites mit der mitgelieferten sicheren Verbindung durch https. Bevorzugt ist Firefox zu geben mit Telemetrie wurde deaktiviert.

Wählen Sie die Suchmaschinen getestet

Sie sind müde, dass Google und „Yandex“ alles wissen, dass Sie im Internet suchen? gehe zu alternative SuchmaschinenSolche DuckDuckGo. Diese Suchmaschine speichert keine Informationen über Sie und sorgt für Privatsphäre.

DuckDuckGo →

Eine sichere Datenspeicherung in der Cloud

die Informationen in der Cloud gespeichert zu schützen, ist es notwendig, sie zu verschlüsseln. Auch wenn der Dienst beeinträchtigt wird, werden die Angreifer nicht in der Lage sein, Ihre Daten zu lesen. Dies kann unter Verwendung einer beliebigen Dienstprogramm zum Verschlüsseln von Daten durchgeführt werden, wie die integrierten Windows-BitLocker oder Veracrypt.

Sie können Ihre eigene Cloud mit ihrem Home-Server gehen Sie vor und erstellen. Verwenden Sie zum Beispiel ownCloud. Mit ihm können Sie nicht nur speichern Dateien in ihren Cloud, sondern auch ihren Mail-Server und sicher synchronisieren Mail, Kalender und Kontakte zu erhöhen.

Herunterladen ownCloud →

Verwenden Sie einen anonymen E-Mail-Service

Google-Server gerade unter dem Inhalt Ihrer E-Mails zielgerichtete Werbung anzuzeigen. Anderer E-Mail-Anbieter das gleiche tun. Wie damit umgehen? Offensichtlich nicht verwenden Google Mail „Yandex“ und Konsorten.

Stattdessen können Sie versuchen:

- Protonmail. Anonyme E-Mail-Service zu Open Source. Bietet End-to-End-Verschlüsselung. Dies bedeutet, dass nur Sie und Ihre Empfänger die Korrespondenz lesen können. Es unterstützt die Zwei-Faktor-Authentisierung.

Protonmail →

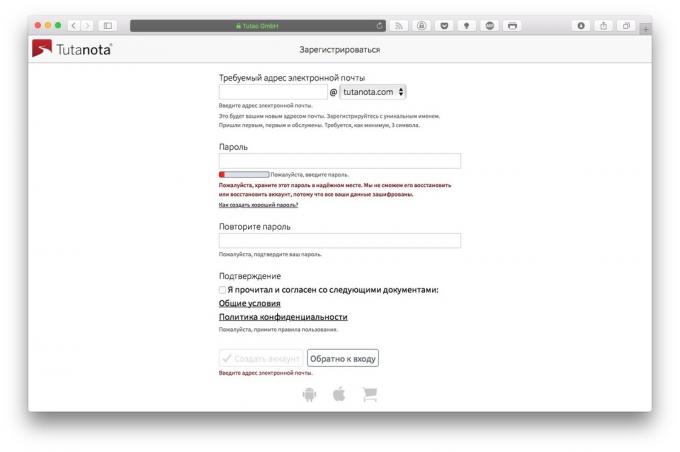

- Tutanota. Ein weiterer anonymer E-Mail-Service. Der Quellcode ist offen. Tutanota verschlüsselt automatisch alle Ihre Nachrichten und Kontakte auf Ihrem Gerät.

Tutanota →

- Ihr eigener E-Mail-Server. Sicher und verschlüsselt, so viel wie Sie wollen. Natürlich, um Ihren Server zu erhöhen, müssen Sie einige Kenntnisse. aber alle notwendige Informationen finden Sie im Internet gefunden werden.

Gehen Sie auf den privaten Kurier

Skype, Telegramm, Viber, WhatsApp und andere proprietäre BotenSicherlich bequem, haben aber eine Reihe von kritischen Mangel auf Schutz der Privatsphäre im Zusammenhang. Was kann Art der Privatsphäre sagen, wenn Ihre Korrespondenz auf einem entfernten Server gespeichert?

Um die Vertraulichkeit der Korrespondenz, Einsatz von dezentralen Boten zu bewahren. Sie benutzen keine Server, Benutzer direkt an den Kunden zu verbinden. Die beliebtesten Optionen:

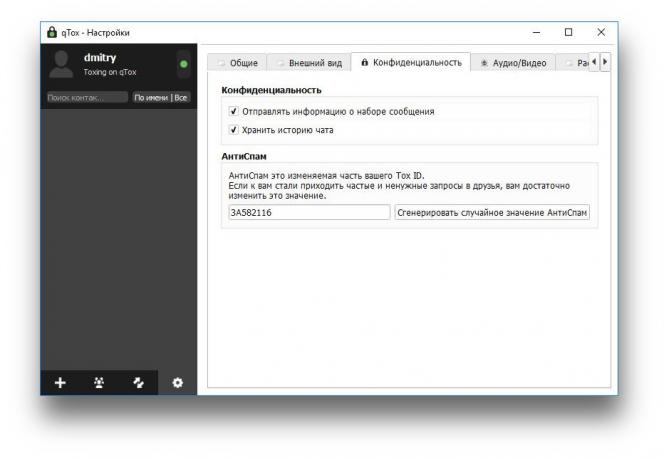

- Tox. Erweiterte P2P Messenger. Tox vollständig dezentralisiert, sichere Kommunikation zwischen Benutzern verschlüsselt. Es gibt Clients für Windows, Linux, MacOS und Android. Unterstützt Sprache, Video, Bildschirm Demonstration, können Sie eine Konferenz erstellen.

Herunterladen Tox →

- Ring. Fähig zur Arbeit als zentralen SIP-Client, verwenden Sie Ihren Home-Server oder dezentral agieren. Es gibt Clients für Windows, Linux, MacOS und Android.

Herunterladen Ring →

- Retroshare. Erstellt eine verschlüsselte Verbindung zwischen anonymen Kunden, die Möglichkeit zu entsprechen Bereitstellung, Audio- und Videoanrufe, Dateien gemeinsam nutzen, zu tragen und die Foren und abonnieren Sie Nachrichten lesen Kanäle. Arbeiten in Windows, MacOS und Linux.

Hochladen von Retroshare →

- Bitmessage. Ein anderer P2P-Messenger mit Open Source. Dezentrale Protokoll, Nachrichtenverschlüsselung und Authentifizierung zufällig generierten Schlüssel verwenden machen es sehr zuverlässig. Nur unterstützt Text Gespräch. Es gibt Clients für Windows, MacOS und Linux.

Hochladen Bitmessage →

- Tor Messenger. Anonymous Cross-Plattform-messenger für fortgeschrittenen Anwender mit Tor. Verschlüsselt Korrespondenz. Nicht-Server verwenden, die Kommunikation geht direkt zwischen den Clients. Unterstützt Windows, MacOS und Linux.

Herunterladen Tor Messenger →

Linux installieren

Betrachten wir zu Linux wechseln. Sie können so viel wie notwendig, um die Telemetrie in Windows oder MacOS zu trennen, aber Sie haben keine Garantie, dass es nicht mit dem nächsten Update zurückgewiesen werden. Betriebssysteme mit Closed-Source Ursache weniger Vertrauen als Linux.

Ja, es gibt einige spezifische Anwendungen unter Linux. Aber für das Internet und Unterhaltung es ist gut geeignet. Wenn Sie immer noch nicht ohne Programme tun, die nicht auf Linux sind, wie Adobe-Paket, oder möchten Sie spielen Spiele, die nur verfügbar sind, für Windows können Sie Microsofts System Dual mit Linux oder in einer virtuellen Umgebung und zu deaktivieren Zugang installieren Internet. Ihre Daten werden von Viren oder gestohlen wird, wenn der Laden sie auf einer verschlüsselten Partition mit Linux nicht beschädigt werden.

Beliebte Ubuntu ist nicht die beste Wahl, weil Canonical hat vor kurzem mit Microsoft zusammenarbeiten wurde, in Ubuntu sogar die Existenz von Telemetrie vermutet. Für Anwender, über den Datenschutz betrifft, sollten Sie die unterstützten Distributionen Community verwenden: eine einfache und stabile Debian oder schwierig zu installieren, noch flexibler Arch.

Vergessen Sie Handys

Wenn Sie wirklich paranoid sind, haben Sie nicht verwendet Handy. Stattdessen können Sie ein USB-Modem kaufen, stecken Sie es in das Netbook und Anrufe über VoIP mit AES-Verschlüsselung.

Wenn Sie möchten, besorgt nicht so weit gehen, aber immer noch über die Privatsphäre ihres Telefon Anrufe, ein Smartphone auf Android kaufen und Open Source auf es von Drittanbietern Firmware installieren, zum Beispiel LineageOS (Former CyanogenMod). Sie das Telefon nicht auf Google-Dienste nutzen. Installieren Sie den Google Play, verwenden Sie die Drittanbieter-Repositorys wie offen F-Droid. Und installieren Sie es auf Ihrem Handy Adblock.

Absolute Privatsphäre ist unerreichbar im Prinzip. Aber die genannten Techniken können Sie vor Identitätsdiebstahl-Betrug schützen, von Neugier Kollegen am selben Tisch mit Ihnen sitzen, die lästige Aufmerksamkeit der Vermarkter und Google Microsoft.