Eine kurze Anleitung des modernen Benutzers: Wie kein Hacker selbst austricksen geben

Technologie / / December 19, 2019

eine kurze Anleitung des modernen Benutzers: Wie kein Hacker selbst austricksen geben

Ich bin kein Spion, und kein Politiker, in meinem Computer und das Telefon hat nichts wichtig. Benötige ich für Hacker?

Tragen Sie eine spezielle Operation aus einem Ihrer Daten kidnappen wird wahrscheinlich nicht gehen. Aber ihre Bedeutung für die Angreifer zu unterschätzen immer noch nicht wert. Konten-Banking-Anwendungen und sogar mit Instagram dreihundert Teilnehmern oder zu Hause Wi-Fi-Netzwerk - all das ist das Ziel von Angreifern sein kann.

Sogenannte Links Phishing, die als reale Adressen von Websites, Maskerade, nicht nur aktiv in Spam-Nachrichten gesendet werden, aber auch gelegentlich in den Top-Suchergebnissen angezeigt werden. Alle in der Hoffnung, dass jemand unbedingt führen wird - wird Hacker Zahlungsdaten oder Downloads bösartige Software geben.

Kürzlich wurde ein großer weitverbreitete Programm extortionists (die nur WannaCry und ExPetr sind). Ihr Ziel - zu verschlüsseln Benutzerdaten und zur Nachfrage Lösegeld für die Entschlüsselung. Der Text der Nachricht mit dem Lösegeld kann ganz anders sein, und die Kosten sind in der Regel gering, um den Benutzer zu Pay aufzufordern.

Mobile Geräte stellen eine Bedrohung für die Banking-Trojaner - sind bösartige Programme, die ermöglicht es Angreifern, Zugriff auf Logins und Passwörter und Bankanwendungen zu gewinnen Anwender zu stehlen Geld. Wählen Sie diese Infektion kann in App-Stores oder auf den folgenden Link in einer Phishing-SMS - so in diesem Jahr den Trojaner verbreiten Asacub.

In dem Arsenal der Hacker sind jeden Tag gibt es neue Techniken und Tricks. Daher muss jeder Benutzer kennt die modernen Mittel des Schutzes sein.

Und es gibt einige klare Regeln, die Beute zu Betrügereien vermeiden befolgt werden müssen, zu fallen?

Die gute Nachricht ist, dass viele der Bedrohungen können ganz einfach Hygieneregeln im Internet speichern.

Halten Sie Ihr System und Programme

Moderne Betriebssysteme - es ist eine endlose Baustelle. Menschen, die sie verwenden, Entwickler neue Funktionen hinzuzufügen, Schwachstellen zu ermitteln, fügen Sie Updates, die die Schwachstellen zu beseitigen, und so weiter ad infinitum. WannaCry erwähnte bereits oben hätte Epidemie nicht passierte, wenn Benutzer das Mal im März Update für Windows 10 mit einem entsprechenden Patch veröffentlicht gesetzt.

Öffnen Sie keine Links von einem Fremden

Oder auch nur annähernd, wenn der Verdacht besteht, dass sie brach. Schauen Sie genau in der abgeschickt URL: Link zu vkontatke.ru und odnoklossniki.ru - 100% Anzeichen für Betrug. Das gleiche gilt für die kurze Adresse, durch sokraschalki bestanden - Menschen brauchen nicht einen Link zu schicken Fotos von niedlichen Robben oder Anna Kournikova nackt, durch Dienstleistungen vk.cc gewickelt, tinyurl.com und goo.gl. Die gleiche Regel arbeitet mit den Briefen von Banken und öffentlichen Dienstleistungen.

Achten Sie auf das Dateiformat

Haben Sie keine Angst aller Dateien mit der Erweiterung EXE, aber Sie müssen wissen, dass die Anwendung ein beliebiges Symbol sein kann. Vergessen Sie nicht, das Dateiformat zu überprüfen, die Einstellung der Art der Anzeigesymbole „Table“. Wenn es etwas gibt, das nicht eine Anwendung zu EXE Namen hat sein sollte - umgehend entfernen.

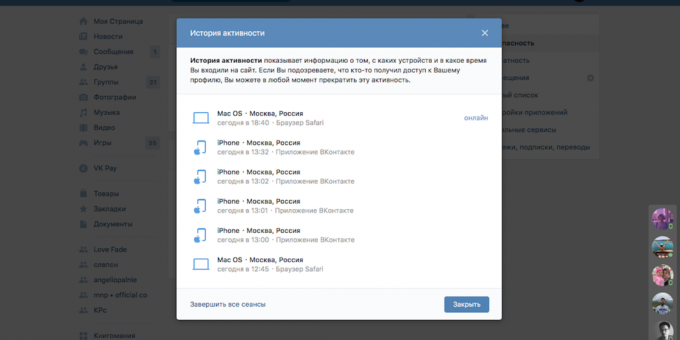

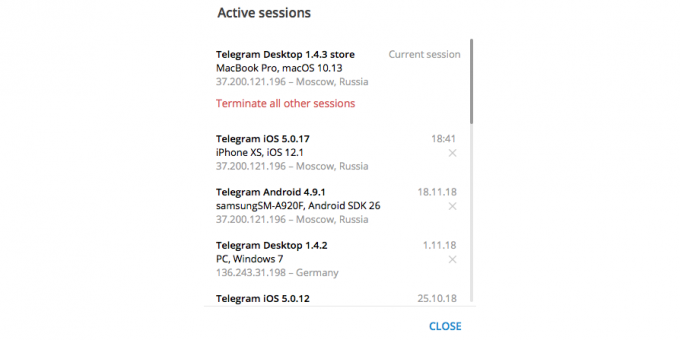

Überprüfen Sie die Sitzungen in Instant Messenger und soziale Netzwerke

Die beliebtesten Dienste für die Kommunikation, können Sie wer, wann und von welchem Gerät Zeichen in Ihrem Konto sehen.

Um die Geschichte der Sitzungen in „VKontakte“ zu sehen, müssen Sie in die Einstellungen gehen, wählen Sie den Abschnitt „Sicherheit“ und klicken Sie auf den Text „zeigen die Aktivitäten.“ Dort werden Sie sehen, wer, wann und wo das soziale Netzwerk unter Ihrem Benutzernamen und Passwort anmelden.

Wenn Sie jemand anderes Gerät oder Geolocation finden, klicken Sie auf den „Ende aller Sitzungen“ und bald das Passwort Konto ändern.

Tun Sie, was Sie können, zum Beispiel, in dem Telegramm, Facebook oder Google.

Sie veröffentlichen nicht viele Informationen über sich selbst in sozialen Netzwerken

Veröffentlichen Sie Ihre Telefonnummer, riskieren Sie, Werbesendungen und Telefonanrufe erhalten, sowie Phishing-Mails - wie SMS von Betrügern als Bankmitarbeiter ausgibt. Eine große Anzahl von Fotos oder Videos verbreiten auch nicht wert: der Diebstahl der digitalen Identität für eine lange Zeit von den Filmszenen im wirklichen Leben passiert. Darüber hinaus Ihr Eigentum in Bildern dargestellt ist, kann in den häufigsten nicht-virtuellen Dieben interessiert sein. Wir rufen nicht nur die selfie mit Freunden im Stich lassen, aber Zugriff auf Ihre Konten noch zu begrenzen müssen - die entsprechenden Einstellungen für diese gibt es in allen sozialen Netzwerken.

Richten Sie die Zwei-Faktor-Authentifizierung

Zwei-Faktor-Authentifizierung - Autorisierung, für die das System fragt zwei Typen zu protokollieren. Zum Beispiel kann ein Passwort und ein Code aus der SMS. Dies geschieht in der Regel, wenn Sie eine Überweisung über die App zu machen, aber eine ähnliche Funktion kann in jedem Dienst verwendet werden.

"Genäht" Zwei-Faktor-Authentifizierung haben iOS, macOS, Instagram, Facebook, «VKontakte», Twitter, Google-Dienste, Telegramm und WhatsApp. Um die Anwendungen zugreifen, ohne eingebauten in authenticators kann verwendet werden, zum Beispiel Authy und Google Authenticator.

Denken Sie bereits komplexe Passwörter

Verwenden Sie alles: verschiedene Register, Buchstaben, Zahlen, Satzzeichen. Und ja, sollten die Passwörter lang sein, im Idealfall - 6-12 Zeichen. Jede einfache arithmetische Sequenzen, Namen und wichtige Termine. Und doch ist die Passwörter für die Konten in den verschiedenen Diensten sollen nicht wiederholt werden.

Um all dies zu erinnern, können Sie mit Ihrem Verschlüsselungssystem kommen und in eine Folge von symbolischen Gedichte und Reime für Kinder. Noch besser wäre es, mit einem speziellen zuverlässigen Passwort-Manager, die eine Funktion zum Speichern der Bankkartendaten und wichtige Bilder wie Scans von Pässen ist.

Führen Sie eine vollständige Prüfung der Geräte jetzt

Bevor Sie das Richtige zu tun beginnen, stellen Sie sicher, dass im Moment mit allen gut Ihren Geräten - ein Scan-Systeme für Malware durchführen mit einem vertrauenswürdigen Anti-Virus mit dem neuesten Updates.

Und was mit Ihrem Smartphone? Auch dort sind die Viren?

Wenn Sie Android haben, ist es möglich (und auch auf iOS-Malware erfüllt). Jedes der Elemente im vorigen Kapitel ist relevant für mobile Geräte, aber anstelle von Windows oder macOS benötigt eine Vollzeit-Betriebssystem zu aktualisieren, und verdächtigt nicht zu EXE zu sein, und zu APK-Dateien. Darüber hinaus gibt es eine Reihe von anderen Regeln.

Wählen Sie einen zuverlässigen VPN-Service

VPN - eine Art Tunnel zwischen dem Gerät und dem Internet eingelegt, über die die Daten übertragen werden. Jeder, der aus dem Tunnel ist, gibt es keinen Zugang zu Informationen, und daher kann sie nicht ausgenutzt werden.

Mit einem VPN gegen das Risiko von Hackerangriffen zu schützen, wenn sie einem nicht getesteten Wi-Fi-Netzwerk verbunden sind, verstecken Sie Ihre Daten vor Betrügern. Dies ist nützlich, wenn Sie zum Beispiel Lohn für etwas auf der Karte, die Verbindung mit öffentlichem Wi-Fi-Netzwerk.

Es gibt eine Einschränkung: einen VPN verwenden, geben Sie ihm die Möglichkeit, Ihren Traffic zu verfolgen. Deshalb ist die Frage nach der Wahl des Service muss sehr sorgfältig angegangen werden, wohl wissend, zu zweifeln und die freien Angebote zu verzichten.

Mit einem sorgfältigen Nutzung der öffentlichen Wi-Fi-Netzwerk

Das Problem ist, dass Angreifer den öffentlichen nezaparolennye Wi-Fi-Netzwerk verwenden können persönliche Benutzerdaten zu stehlen. Geschlossene Netzwerke können auch gefälscht werden: die Betrüger das Passwort von dem Wi-Fi in einem Café lernen oder Hotel erstellen ein gefälschtes Netzwerk mit dem gleichen Namen und Passwort ein, um Daten von ahnungslosen zu stehlen Kunden.

Wenn Sie nicht sicher sind, die Sicherheit der Verbindung und nicht durch das VPN geschützt und Web-Protokoll wird noch muß mindestens nicht Online-Banking nutzen und andere wichtige Dienste. Für sie besser auf das mobile Internet auf dem Bediener zu verwenden.

Sperren Sie Ihre Smartphone-Bildschirm

Ohne die Blockierung der Smartphone jede Person ohne Hacking Fähigkeiten können Ihre devaysom alles, es kostet Sie nur eine Ablenkung machen. PIN, Muster, Fingerabdruck, Gesicht Scan - es ist genug, um nicht vom Angreifer Ihrer Daten in der primitivsten Art und Weise in der Welt geräumt werden.

Bitte beachten Sie, dass keine Methode der Identifizierung garantiert nicht 100% Schutz - besonders anfällig für den meisten Budget-Android-Smartphone mit dem Entriegeln des Gesichts. Einige von ihnen können einfach entriegelt werden, indem Sie Ihre Frontkamera Bild zeigt, so mit ihnen ist es besser, Fingerabdruck oder guten alten PIN-Code zu verwenden.

Installieren Sie keine Anwendungen aus nicht vertrauenswürdigen Quellen

Nur aus offiziellen Läden. Und kein Zweifel, Firmware. Fast alle Anwendungen erfordern den Zugriff auf bestimmte Daten, und es gibt keine Garantie, dass die Suchmaschine in der Piraten-APK-Datei verfügen wird nicht von ihnen nach dem Ermessen der Entwickler gefunden.

Und im Fall des Google Play sollte genau die Überprüfung und Bewertung Informationen von Anwendungen überwachen. Trojaner sind hinter harmlos auf den ersten Blick, Anwendungen, Media-Player oder Taschenlampen oft versteckt. Zu der Zeit, die Google Play es wurde gefunden, 85 Anwendungen, bei denen die Angreifer stahlen Anmeldeinformationen von Benutzern „VKontakte“.

Sie nicht die zusätzlichen Zulassungsanträge lassen

Hinweis welche Rechte Sie geben unterschiedliche Anwendungen. Besonders verdächtig Sorge diejenigen, die für das Recht auf Prozess SMS-Nachrichten stellen. Taschenlampe offenbar keinen Zugriff auf das Telefonbuch oder das Mikrofon benötigen.

Sichern Sie Systeme und Daten

Es wird Sie nicht vor Datenverlust zu schützen, aber zumindest wird es ihnen helfen, sich zu erholen, wenn Malware hinter einem verbrannten Feld zu verlassen. Sie können die Dateien separat von Ihrem Smartphone auf Cloud-Dienste laden oder die Backup-Funktion in Ihrem Smartphone konfigurieren - Android und viele seiner Stützschale.

Aber ich habe schon eine Art von Anti-Virus. Das ist nicht genug?

Wenn diese „eine Art von Anti-Virus“ ist - ist wahrscheinlich genug. Vor allem, wenn es dir um ein zufälliges kostenloses Programm-Updates, für die Sie noch nicht sehen.

Moderne Software für den Schutz - es ist nicht nur Anti-Virus. Es ist schwierig, aus technologischer Sicht eine Lösung, die sich um die Sicherheit aller Lebensbereiche des Internet-Benutzers erfolgt.

Hier ist, was können moderne Schutzsoftware.

- Schutz vor Viren, Trojanern und anderen Bedrohungen entcoders.

- Schutz gegen Spam und Phishing.

- Um die Sicherheit der Bankkarteninformationen zu gewährleisten, wenn Essen und Einkaufen in Online-Shops bestellen.

- Zum Schutz der Benutzer vor Spionage via Webcam.

- Um Arbeit auf verschiedenen Geräten mit Windows, Android und MacOS.

- Helfen zu starke Passwörter zu schützen Benutzerkonten zu generieren von Hacking.

- Machen Sie Kopien von wichtigen Dateien, um sie vor Diebstahl oder Verlust zu schützen, indem die Backup-Funktion verwenden.

- Verschlüsseln vertraulicher Daten Benutzers.

- Arbeit, ohne das System zu verlangsamen.

Dutzende von Features kommen selten in praktisch an einem Punkt, so dass die modernen Software für den Datenschutz und sollen zu unterschiedlichen Bedingungen mehr Zeit anzupassen sein. Zum Beispiel zu Hause können Sie Erkennungsfunktion Fremdes in Wi-Fi-Netzwerk, müssen aber einen VPN in ihrem Zimmer öfter benutzen gibt es keine Notwendigkeit. Wenn Sie das Internet im Café nutzen - genau das Gegenteil.

Die heutige Software ist sehr weit von der Anti-Virus-gegangen, die uns aus der Zeit der Piraten Sammlungen „Golden Software 2002“ erinnern. Entwickler sitzen auch im Internet und wissen, wie man sich gegen aktuelle Bedrohungen zu verteidigen. Also, wenn Sie denken, dass nichts in 15 Jahren verändert hat, und zum Beispiel „Kaspersky“ - das ist nur der Tray-Icon, das den erschreckenden Sound von Schweinen veröffentlicht, ist es, um es zu gelinde auszudrücken, nicht ganz.

Nun, ich verstehe alles. Sie raten jede geeignete Option?

Ja. Zum Beispiel kann die Lösung Kaspersky Security Wolke Windows, MacOS, Android oder iOS: auch auf verschiedenen Plattformen können den Computer und das Smartphone auf beiden verwendet werden. Es wird Ihr Gerät vor allem schützen oder fast alle, die die Sicherheit Ihrer Daten gefährdet. Diese Lösung mit der Technologie der adaptiven Schutz wird die Zeit zeigen, zum Beispiel, ist ein unbekanntes Gerät zu Ihnen nach Hause Wi-Fi-Netzwerk verbunden ist, die Zuverlässigkeit Ihrer Passwörter wird den Prozess sicherer Online-Shopping machen, prüfen und die Sicherheit der Daten zu gewährleisten, wenn die öffentlichen Verbindungs Wi-Fi-Netzwerke.

Version von Kaspersky Security Cloud-Personal wird 2990 Rubel pro Jahr kosten von drei Geräte anschließen und 3990 Rubel - wenn Sie fünf verbinden. Kaspersky Security Cloud-Familie mit erweiterten Kindersicherung und flexible Anbindung von bis zu 20 Geräten wird 5990 Rubel pro Jahr kosten. Und können Sie eine Demoversion herunterladen - 30 Tage kostenlos.

Versuchen Sie Kaspersky Security Wolke