Was können wir von dem Vorfall Leck «Google lernen. Dokumente "

Technologie / / December 19, 2019

Was ist passiert?

Am Abend der 4. Juli öffentlichen angeregt Nachrichten dass in einer Suchmaschine „Yandex“ können Sie „die Google finden. Dokumente“, die eindeutig nicht für die Öffentlichkeit bestimmt waren. Listen Prominente Telefone, Mediadaten von Top-Blogger, Medienpläne Revisionen, Finanzdaten von Unternehmen und sogar private Passwörter.

Innerhalb weniger Stunden nach eine solche Möglichkeit wurde deaktiviert. Doch dieses Mal war genug, um eine Menge Ärger zu bringen. Jemand zündete die Web vertrauliche Informationen, während andere echtes Geld verloren.

Was ist der Grund?

Dank zahlreicher Publikationen verschiedenen Publikationen erworben skandalösen Vorfall Farbe. Viele dachten, dass der Schutz von «Google. Dokumente „gibt es ein riesiges Loch, durch das Sie keine vertraulichen Informationen ziehen können. Andere begannen die Suchmaschine „Yandex“ aller Sünden vorzuwerfen. In der Tat, nicht schuldig, weder die eine noch die andere Seite.

Suchmaschinen-Indizierung der Bahn durch einen speziellen Algorithmus, werden sie auch Crawler oder Spinnen genannt. Sie gehen nur auf folgende Links von einer Seite zur anderen und erinnern sich an ihre Inhalte.

Wenn der Host oder Service will den Index jeden Inhalt verbieten, stellt sie in Dienst spezielles Dateiverzeichnis eines der Adresse der Seite mit einer Liste Website, dass die Suchmaschinen kommen nicht sollte. In diesem Fall stellten die Dokumente auf den Seiten, zu denen der Zugriff nicht verweigert wurde. So zu „Yandex“ kann formal keine Beschwerden sein.

Wer ist schuld?

Also, die Schuld der Dienst «Google. Dokumente“, die nicht Crawler den Zugriff auf die Dokumente des Benutzers verboten werden? Weit davon entfernt. Alle Dateien in das Netz durchgesickert wurden von den Nutzern selbst veröffentlicht. Sie waren es, die sie, indem sie allen interessierten Personen (Suchroboter einschließlich) Zugangsverbindung entdeckt.

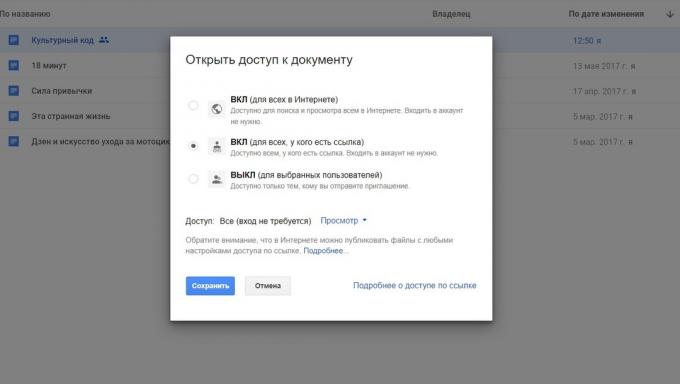

Wie Sie selbst im Screenshot sehen können, ist die Beschreibung klar, dass der Zugang zu einem Dokument von allen empfangenen angegeben, die den Link haben. indizierte Inhalte - Robot „Yandex“ hat einen Link gefunden. Absolut Standardsituation, keine Sensation.

Es hat viele solcher Geschichten gewesen: die jüngste umschwirren erinnern Trello oder immer wieder Skandale Facebook. Manchmal, wie in diesem Fall die Schuld der Nutzer selbst, obwohl es auch Service-Fehler sind, die unsere Daten behalten. Auf jeden Fall gibt es keinen Zweifel, dass solche Vorfälle wieder wiederholt wird und wieder.

Was zu tun ist?

Es wäre möglich, die detaillierten Anweisungen zu veröffentlichen, schützen sensible Daten in den beliebtesten Dienste und soziale Netzwerke helfen. Solch eine lange Blatt mit vielen Screenshots: Hier schalen Sie die Funktion in dem Pop-up-Fenster, wählen Sie das Kontrollkästchen Option aus, aber hier nie halten an.

Aber es gibt absolut keinen Sinn. Wenige Finish diese Anweisungen zu Ende, weniger sogar dann zu ändern, um alles zu gehen und zu straffen. Jede Führung veralten unmittelbar nach ihrer Veröffentlichung, weil es neue Funktionen und Einstellungen, die der Autor zum Zeitpunkt des Schreibens nichts wusste.

Dennoch gibt es einige allgemein gültige Regeln, die Sie verlieren Ihre persönlichen Informationen, die im Internet sparen. Sie eignen sich absolut für alle Benutzer und kann auf jeder Plattform eingesetzt werden. Hier sind sie.

- Denken Sie daran, alle Informationen, die Sie im Internet hochgeladen haben, können sie gestohlen werden. Einschließlich der Kennwörter in einer Textdatei, Fotoliebhaber und Plan, die Welt zu erobern. Nehmen Sie es als eine Selbstverständlichkeit.

- Jedes Mal, wenn ich mich fragen: „Was ist, wenn Feinde (Freunde, Verwandte, Kollegen) es sehen?“. Wenn die Frage der Haare auf dem Kopf zu bewegen macht, ist es keineswegs die Informationen nicht Cloud-Services vertrauen. Aber besser, nur sofort zu löschen.

- Lesen Sie die Tooltips, wie-Artikel und weitere Optionen. Denken Sie. Wenn Sie nicht verstehen, ist dies kein Grund, sich auf „OK“ klicken oder „Akzeptieren“. Ganz im Gegenteil.

- Zeichnen Sie die Linie geschäftliche und persönliche Kommunikation. Erstellen Sie zwei E-Mail-Adressen und verschiedene Konten in sozialen Netzwerken und Instant Messenger für jede Situation.

- Aktivieren Sie alle Hinweise, die den Dienst anbietet. So können Sie schnell lernen, das Geld abschreiben, Dateien löschen, Adressänderung und andere verdächtige Aktivitäten.

- Verwenden Sie unterschiedliche Passwörter. Sie müssen komplex und eingängig sein. Noch besser wäre es, soweit möglich, den Einsatz Zwei-Faktor-Authentisierung.

Drucken Sie das Memo und in einem prominenten Platz. Bringen Sie die Aufmerksamkeit der Mitarbeiter. Und sagen Sie nicht, dass ich nicht Sie Layfhaker warnen.

siehe auch

- 10 Werkzeuge, Google Text & Tabellen ersetzen →

- Warum Smartphone - schwarzes Loch für Ihre persönlichen Daten →

- Was ist der Diebstahl der digitalen Identität und wie Sie Ihre Daten im Internet schützen →