Die Bahn, die eine neue Art und Weise verbreitet Gmail zu hacken

Nachrichten Web Services / / December 19, 2019

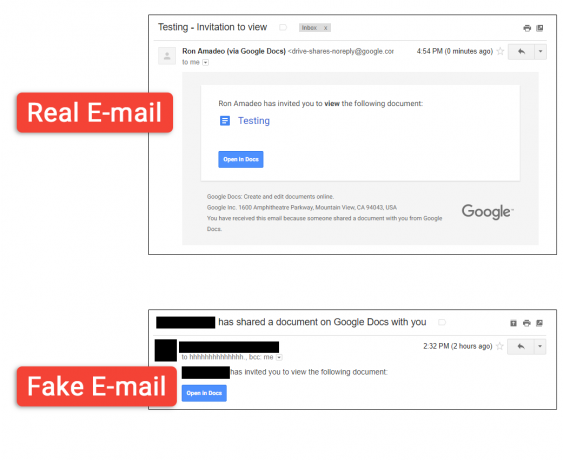

Heute erhalten viele Nutzer von Google Mail Nacht Ankündigung, dass sie in die Liste der Herausgeber eines bestimmten Dokument in Google Drive gespeichert wurden hinzugefügt. Dieser Brief war genau die gleiche Form wie der Standard-Benachrichtigungsdienst über rassharivaniya Dateien. Überzeugende Briefe schrieben die Tatsache, dass es von einem der Personen in der Kontaktliste vorhanden war, deren Adresse gesendet wurde.

Benutzer ohne Angst folgte den Link, um das Dokument zu lesen. Hier Angreifer vorbereiteten für sie eine Phishing-Anwendung, dass Anfragen vollen Zugriff auf E-Mail. Diese Anwendung wurde als Google Drive verkleidet: das gleiche Symbol und Namen hat.

Weiter schädliche Anwendungen bat ihn, vollen Zugriff auf E-Mail. Wenn der Benutzer zustimmt, dann ein Blitz, sendet der Wurm selbst an alle Adressen aus dem Adressbuch (weshalb die Briefe von den bekannten Kontakten kommen).

Als Folge gewinnen Angreifer die vollständige Kontrolle über Mail. Insbesondere können sie Nachrichten löschen, um sie zu lesen, und sogar Korrespondenz im Namen des Opfers senden. Sie sind nichts wert, um das Passwort zu jedem Dienst zurücksetzen, an dieses Postfach gebunden und damit in Besitz zu nehmen.

Wenige Stunden nach dem Beginn der Epidemie, berichtete Google einen Hacker-Anwendungen getarnt als Google Drive deaktivieren. Allerdings gibt niemand eine Garantie, dass der Angriff nicht wieder einen anderen Köder passieren wird.

Wir haben mit der Frage mit einer Phishing-E-Mail behauptet, Google Text & Tabellen zu sein. Wenn Sie denken, Sie betroffen waren, Besuch https://t.co/O68nQjFhBL. pic.twitter.com/AtlX6oNZaf

- Google Text & Tabellen (@googledocs) 3. Mai 2017

So schützen Sie sich vor Angriffen dieser Art Phishing?

Zunächst einmal versuchen, nicht zu öffnen rassharennye Google Dokumente ohne volles Vertrauen, dass sie wirklich mit Ihnen eine echte Person teilen. Besser zu viel E-Mail oder Anruf zu senden, um die Unschädlichkeit der empfangenen Einladung genau zu überprüfen.

Und vergessen Sie nicht die Liste der vertrauenswürdigen Anwendungen nochmals zu überprüfen, wie wir zu beraten wurden dieser Artikel. Wie Sie sehen können, können einige von ihnen wirklich gefährlich sein.