Geister im Netz. Die 10 bekanntesten Cyberangriffe der Geschichte

Verschiedenes / / August 04, 2021

Vom Hacken der Konten von Stars bis zum Angriff auf das iranische Atomprogramm.

10. DarkHotel. Der angeschlagene Ruf von Luxushotels, 2007-2014

Die bösartige Spyware, auch bekannt als Tapaoux, wurde von Angreifern verbreitet"Dark Hotel": ein Cyber-Spionage-Netzwerk in asiatischen Hotels / Kaspersky Daily durch offen WLAN-Netzwerke in einer Reihe von Premium-Hotels. Solche Netzwerke sind sehr schlecht geschützt, weshalb es Hackern leicht gelang, ihre Software auf Hotelservern zu installieren.

Im Telegrammkanal „Lebenshacker»Nur das Beste über Technologie, Beziehungen, Sport, Kino und mehr. Abonnieren!

In unserem Pinterest nur die besten Texte über Beziehungen, Sport, Kino, Gesundheit und vieles mehr. Abonnieren!

Auf Computern, die mit Wi-Fi verbunden sind, wurde vorgeschlagen, auf den ersten Blick ein offizielles Update eines Programms zu installieren. Zum Beispiel Adobe Flash oder Google Toolbar. So wurde das Virus normalerweise getarnt.

Die Hacker verfolgten auch einen individuellen Ansatz: Einst gab DarkHotel vor, eine Torrent-Datei zu sein, um ein japanisches Erotik-Comic-Buch herunterzuladen.

Nach dem Einsteigen auf das Gerät bot das Virenprogramm an, beim "Aktualisieren" persönliche Daten wie zum Beispiel die Kartennummer einzugeben und wusste auch, wie man Tastenanschläge beim Tippen ausliest. Dadurch verschafften sich die Angreifer Zugriff auf die Benutzernamen und Passwörter sowie auf seine Konten.

Hacker richten in einer Hotelkette vor dem Eintreffen hochrangiger Gäste absichtlich einen Virus ein, um sich Zugang zu ihren Geräten zu verschaffen. Gleichzeitig wussten die Angreifer genau, wo das Opfer leben würde und konfigurierten das Programm so, dass es nur das benötigte Gerät infizierte. Nach der Operation wurden alle Daten von den Servern gelöscht.

Die Ziele von DarkHotel waren Top-Manager großer Unternehmen, erfolgreiche Unternehmer, hochrangige Politiker und Beamte. Die meisten Einbrüche wurden gemacht'Dark Hotel' Hacks zielen auf Geschäftsreisende ab: Bericht / NBC News in Japan, China, Russland und Korea. Nachdem sie vertrauliche Informationen erhalten hatten, erpressten Hacker offenbar ihre Opfer und drohten, geheime Informationen zu verbreiten. Die gestohlenen Informationen wurden auch verwendet, um nach neuen Zielen zu suchen und die nächsten Angriffe zu organisieren.

Es ist noch unbekannt, wer hinter diesen Cyberkriminalität steckt.

9. Mirai. Der Aufstieg intelligenter Geräte 2016

Zusammen mit dem Boom verschiedener Gerätemit dem Internet verbunden - Router, Smart Home, Online-Kassen, Videoüberwachungssysteme oder Spielekonsolen - eröffnen sich auch für Cyberkriminelle neue Möglichkeiten. Solche Geräte sind in der Regel schlecht geschützt, sodass sie leicht von einem Botnet infiziert werden können. Mit seiner Hilfe erstellen HackerWas ist ein Cyberangriff? / Cisco Netzwerke von kompromittierten Computern und anderen Geräten, die dann ohne Wissen ihrer Besitzer kontrolliert werden.

Dadurch können von Botnets infizierte Geräte den Virus verbreiten und von Hackern definierte Ziele angreifen. Zum Beispiel, um den Server mit Anfragen zu überhäufen, sodass er Anfragen nicht mehr verarbeiten kann und die Kommunikation mit ihm verloren geht. Dies wird als DDoS-Angriff bezeichnet.

Besonders bekannt ist das Botnet mit dem klangvollen Namen Mirai ("Zukunft" aus dem Japanischen). Im Laufe der Jahre infizierte es Hunderttausende mit dem Netzwerk verbundener Router, Überwachungskameras, Set-Top-Boxen und andere Geräte, deren Benutzer sich nicht die Mühe machten, ihre Werkspasswörter zu ändern.

Der Virus drang durch eine einfache Auswahl eines Schlüssels in Geräte ein.

Und im Oktober 2016 erhielt diese ganze ArmadaK. Kochetkova. Was ist mit Twitter, PayPal, Amazon und anderen amerikanischen Diensten passiert / Kaspersky Daily Signal zum Auffüllen mit Anrufen des Anbieters Domain Namen Dyn. Dies trieb PayPal, Twitter, Netflix, Spotify, PlayStation-Onlinedienste, SoundCloud, The New York Times, CNN und etwa 80 andere Dyn-Nutzerunternehmen in die Knie.

Die Hackergruppen New World Hackers und RedCult übernahmen die Verantwortung für den Angriff. Sie stellten keine Anforderungen, aber der Gesamtschaden durch Ausfallzeiten von Online-Diensten belief sich auf etwa 110 Millionen US-Dollar.

Es war möglich, Mirai abzuwehren, indem der Verkehr neu verteilt und einzelne Komponenten des Dyn-Systems neu gestartet wurden. Was passiert ist, wirft jedoch Fragen zur Sicherheit von Smart Devices auf, die fast die Hälfte der Kapazität aller Botnets ausmachen können.

8. Skandalöse Lecks persönlicher Daten von Prominenten aus iCloud und Twitter, 2014 und 2020

Pflaumen verursachten eine echte Resonanz.

iCloud

Cyberkriminelle können an die persönlichen Daten von Benutzern gelangen, indem sie betrügerische Mitteilungen. Zum Beispiel SMS, die als Warnungen des Sicherheitsdienstes getarnt sind. Dem Nutzer wird mitgeteilt, dass er angeblich versucht, in sein Profil zu gelangen. Der gefälschte technische Support bietet an, einem Link zu folgen, der tatsächlich zur Seite des Angreifers führt, und einen Fragebogen mit Benutzernamen und Passwort auszufüllen, um persönliche Daten zu schützen. Nachdem Betrüger die Informationen einer leichtgläubigen Person beschlagnahmt haben, erhalten sie Zugriff auf das Konto.

Im Jahr 2014 gelang es Hackern auf diese Weise,C. Arthur. Nackter Promi-Hack: Sicherheitsexperten konzentrieren sich auf iCloud-Backup-Theorie / The Guardian hacken Sie die iCloud einer Reihe von Prominenten und stellen Sie ihre persönlichen Daten frei zur Verfügung. Der Abfluss war weniger umfangreich als laut. Zum Beispiel sind persönliche Fotos von Prominenten ins Internet gelangt, darunter sehr scharfe Bilder. Insgesamt wurden etwa 500 Bilder gestohlen. Darüber hinaus ist es möglich, dass nicht alle von ihnen veröffentlicht wurden.

Kim Kardashian, Avril Lavigne, Kate Upton, Amber Heard, Jennifer Lawrence, Kirsten Dunst, Rihanna, Scarlett Johansson, Winona Ryder und andere litten unter dem Hack.

Innerhalb von vier Jahren nach hacken fünf wurden gefunden und festgenommenEhemalige Hannoveraner Lehrerin wegen Aktfoto-Hacking von "Celebgate" verurteilt / WTVR Hacker aus den USA sind daran beteiligt. Vier erhielten zwischen acht und 34 Monaten Gefängnis, und einer kam mit einer Geldstrafe von 5.700 US-Dollar davon.

Im Juli 2020 kamen sie unter die VerteilungTwitter Hack / Twitter Support-Thread berühmte Twitter-Nutzer. Einer der Einbrecher überzeugt Mitarbeiter des sozialen Netzwerks, der in der IT-Abteilung arbeitet. So verschafften sich die Hacker Zugriff auf die benötigten Accounts. Und dann posteten sie dort Beiträge mit einem Aufruf, Bitcoin zu unterstützen und Geld an die angegebene Krypto-Wallet zu senden. Von dort sollten die Gelder in doppelter Höhe zurückgezahlt werden.

Mehrere berühmte Persönlichkeiten wurden erneut Opfer: Bill Gates, Elon Musk, Jeff Bezos, Barack Obama und andere amerikanische Prominente.

Auch einige Firmen Konten - zum Beispiel Apple und Uber. Insgesamt waren etwa 50 Profile betroffen.

Soziale Netzwerke mussten gehackte Accounts vorübergehend sperren und betrügerische Posts löschen. Den Angreifern ist es jedoch gelungen, bei diesem Betrug einen guten Jackpot zu heben. In nur wenigen Stunden haben rund 300 Nutzer mehr alsE. Birnbaum, I. Lapowski, T. Krazit. Hacker übernahmen Twitter nach „einem koordinierten Social-Engineering-Angriff“ auf Mitarbeiter/Protokoll 110 Tausend Dollar.

Es stellte sich heraus, dass EinbrecherErklärung von Sanjay Virmani, Assistant Special Agent des FBI San Francisco, zu Festnahmen bei Twitter-Cyberangriff / FBI San Francisco drei Jungs und ein Mädchen zwischen 17 und 22 Jahren aus den USA und Großbritannien. Der jüngste von ihnen, Graham Clark, hat es geschafft, sich als Twitter-Mitarbeiter zu tarnen. Jetzt warten junge Leute auf ihren Prozess.

7. GhostNet. China vs. Google, Human Rights Defenders and the Dalai Lama, 2007-2009

Cyberangriffe und Cyberspionage werden nicht nur von Hackergruppen, sondern auch von ganzen Staaten durchgeführt. Google spürte also die volle Macht der Hacker in Chinas Diensten.

Im Jahr 2009 stellte das Unternehmen fest, dass es über seinen Server in China seit zwei Jahren Spyware verbreitete. Sie hat sich infiltriertJ. Markoff. Riesiges Spionagesystem plündert Computer in 103 Ländern / The New York Times mindestens 1.295 Computer in staatlichen und privaten Unternehmen in 103 Ländern.

Betroffen waren Ressourcen, von Außenministerien und der NATO bis hin zu den Unterkünften des Dalai Lama. Außerdem hat das GhostNet mehr als 200 US-Firmen beschädigt.

Mit Hilfe des Virus überwachte China die Regierungen Süd- und Südostasiens sowie chinesische Dissidenten und Menschenrechtsaktivisten. Das Programm könnte beispielsweise die Kameras und Mikrofone des Computers aktivieren, um zu belauschen, was in der Nähe gesagt wird. Außerdem stahlen chinesische Hacker mit ihrer Hilfe den Quellcode der Server einzelner Unternehmen. Höchstwahrscheinlich wurde er benötigt, um eigene ähnliche Ressourcen zu schaffen.

Die Entdeckung von GhostNet spielte eine große Rolle dabei, dass Google sein Geschäft in China schloss und fünf Jahre lang im Reich der Mitte nicht durchhielt.

6. Stuxnet. Israel und die Vereinigten Staaten vs. Iran, 2009-2010

Cyberangriffe erfordern in der Regel, dass das Opfer mit dem Internet verbunden ist. Um jedoch Schadsoftware auch unter den Computern zu verbreiten, die keinen Zugang zum Internet haben, können Angreifer USB-Sticks infizieren.

Diese Technik wurde sehr effektiv von den Sonderdiensten der Vereinigten Staaten und Israels eingesetzt, die das iranische Programm zur Schaffung von Atomwaffen. Die Atomindustrie des Landes war jedoch vom World Wide Web isoliert, was einen originellen Ansatz erforderte.

Die Vorbereitung auf die Operation war beispiellos. Die Hacker entwickelten einen ausgeklügelten komplexen Virus namens Stuxnet, der zu einem bestimmten Zweck handelte. Es griff nur Siemens-Industriesoftware an. Danach wurde das Virus getestetW. J. Breite, J. Markoff, D. E. Sänger. Israelischer Test an einem als entscheidend bezeichneten Wurm für die nukleare Verzögerung im Iran / The New York Times über eine ähnliche Technik in der israelischen geschlossenen Stadt Dimona.

Die ersten fünf Opfer (iranische Unternehmen, die in der Nuklearindustrie tätig sind) warenStuxnet: start / Kaspersky Daily sorgfältig ausgewählt. Über ihre Server gelang es den Amerikanern, Stuxnet zu verbreiten, das ahnungslose Nuklearwissenschaftler selbst über Flash-Laufwerke auf geheime Geräte brachten.

Der Einbruch führte dazu, dass die Zentrifugen, mit deren Hilfe die iranischen Nuklearwissenschaftler Uran angereichert hatten, zu schnell zu rotieren begannen und ausfielen. Gleichzeitig war das Schadprogramm in der Lage, normale Betriebsablesungen zu simulieren, damit Spezialisten Fehler nicht bemerken. So wurden etwa tausend Installationen außer Betrieb gesetzt - ein Fünftel solcher Geräte im Land, und die Entwicklung des iranischen Nuklearprogramms wurde verlangsamt und für mehrere Jahre zurückgeworfen. Daher gilt die Story mit Stuxnet als die größte und erfolgreichste Cyber-Sabotage.

Der Virus erfüllte nicht nur die Aufgabe, für die er geschaffen wurde, sondern breitete sich auch auf Hunderttausenden von Computern aus, obwohl er ihnen nicht viel Schaden zufügte. Der wahre Ursprung von Stuxnet wurde erst zwei Jahre später nach Überprüfung von 2.000 infizierten Dateien festgestellt.

5. BlueLeaks. Größter Datendiebstahl der US-Sicherheitsbehörde, 2020

Amerikanische Geheimdienste selbst waren anfällig für Hacker-Cyberangriffe. Darüber hinaus haben die Kriminellen bewiesen, dass sie auch listige Schemata anwenden können. Angreifer sind beispielsweise nicht in Regierungssysteme eingedrungen, sondern haben eine Webentwicklungsfirma gehackt Netsential, das Bundes- und Kommunalbehörden mit technischen Sharing-Fähigkeiten versorgte Information.

Infolgedessen gelang es Hackern der Anonymous-Gruppe,A. Grünberg. Hack Brief: Anonymous hat eine riesige Menge Polizeidokumente gestohlen und durchgesickert / WIRED stehlen über eine Million Dateien von amerikanischen Strafverfolgungs- und Geheimdiensten: nur 269 Gigabyte an Informationen. Die Angreifer veröffentlichten diese Daten auf der Website von DDoSecrets. Video- und Audioclips, E-Mails, Memos, Jahresabschlüsse sowie Pläne und Geheimdienstdokumente wurden öffentlich zugänglich gemacht.

Zwar gab es keine Verschlusssachen oder Daten zu Gesetzesverstößen durch die Strafverfolgungsbehörden selbst, aber viele der Informationen waren eher skandalös. So wurde zum Beispiel bekannt, dass die Sonderdienste Aktivisten überwachten Black Lives Matter. Enthusiasten begannen, die zusammengeführten Dateien zu analysieren und sie dann unter dem Hashtag #blueleaks zu veröffentlichen.

Trotz vorläufiger Kontrollen durch DDoSecrets wurden in den durchgesickerten Dateien auch vertrauliche Daten gefunden. Zum Beispiel Informationen über Verdächtige, Opfer von Straftaten und Kontonummern.

Auf Wunsch der USA wurde der DDoSecrets-Server mit BlueLeaks-Daten in Deutschland gesperrt. Gegen Anonymous wurde ein Strafverfahren eröffnet, aber es gibt noch keine konkreten Verdächtigen oder Angeklagten.

4. Angriff auf die Server der Demokratischen Partei der Vereinigten Staaten, 2016

Aufgrund der Konfrontation zwischen Hillary Clinton und Donald Trump war die US-Präsidentschaftswahl 2016 von Anfang an ein Skandal. Sie gipfelten in einem Cyberangriff auf die Ressourcen der Demokratischen Partei, einer der beiden wichtigsten politischen Kräfte des Landes.

Die Hacker konnten auf den Servern der Demokraten ein Programm installieren, mit dem sie Informationen verwalten und Nutzer ausspionieren konnten. Nach Entführungen die Angreifer versteckten alle Spuren hinter sich.

Die erhaltenen Informationen, das sind 30.000 E-Mails, wurden von Hackern an WikiLeaks übergebenHillary Clinton E-Mail / WikiLeaks. Siebeneinhalbtausend Briefe von Hillary Clinton wurden zu den wichtigsten im Leak. Dabei fanden sie nicht nur persönliche Daten von Parteimitgliedern und Informationen über Sponsoren, sondern auch geheime Dokumente. Es stellte sich heraus, dass Clinton, eine Präsidentschaftskandidatin und hochrangige Politikerin mit Erfahrung, vertrauliche Informationen über einen persönlichen Briefkasten verschickte und erhielt.

Dadurch wurde Clinton diskreditiert und verlor die Wahl an Trump.

Noch ist nicht sicher, wer hinter dem Angriff steckt, aber amerikanische Politiker werfen dies beharrlich russischen Hackern der Gruppen Cosy Bear und Fancy Bear vor. Nach Angaben des amerikanischen Establishments haben sie sich zuvor daran beteiligt, die Ressourcen ausländischer Politiker zu hacken.

3. Hacking der NASA und des US-Verteidigungsministeriums durch einen 15-jährigen Teenager, 1999

Jonathan James, ein Teenager aus Miami, hatte eine Leidenschaft für den Weltraum und kannte das Betriebssystem Unix und die Programmiersprache C wie seine Westentasche. Zum Spaß suchte der Junge nach Schwachstellen in den Ressourcen des US-Verteidigungsministeriums und fandK. Poulsen. Der Selbstmord eines ehemaligen Teen-Hackers im Zusammenhang mit der TJX-Sonde / WIRED Ihnen.

Dem Teenager gelang es, eine Spyware auf dem Server einer der Abteilungen zu installieren, um die offizielle Korrespondenz abzufangen. Damit war ein kostenloser Zugriff auf Passwörter und persönliche Daten von Mitarbeitern verschiedener Abteilungen möglich.

Jonathan hat es auch geschafft, den von der NASA verwendeten Code zu stehlen, um das Lebenserhaltungssystem aufrechtzuerhalten ISS. Aus diesem Grund verzögerten sich die Arbeiten an dem Projekt um drei Wochen. Die Kosten der gestohlenen Software wurden auf 1,7 Millionen Dollar geschätzt.

Im Jahr 2000 wurde der Junge gefasst und zu sechs Monaten Hausarrest verurteilt. Neun Jahre später wurde Jonathan James verdächtigt, an einem Hackerangriff auf TJX, DSW und OfficeMax beteiligt gewesen zu sein. Nach dem Verhör erschoss er sich selbst und sagte in einem Abschiedsbrief, dass er unschuldig sei, aber nicht an Gerechtigkeit glaube.

2. Ich könnte heulen. Datenverschlüsselungsepidemie 2017

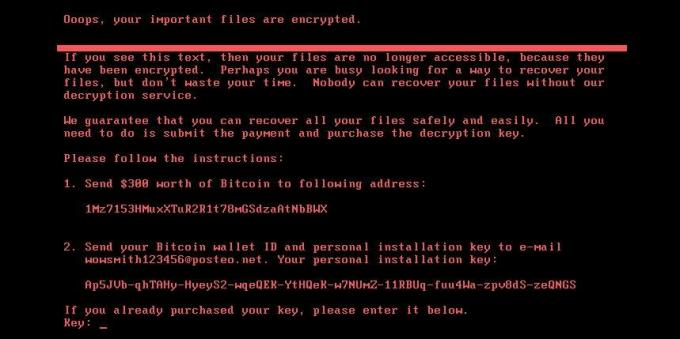

Eine der unangenehmsten Arten von Malware ist die Datenverschlüsselung. Sie infizieren Ihren Computer und codieren Dateien darauf, ändern ihren Typ und machen sie unlesbar. Danach zeigen solche Viren auf dem Desktop ein Banner mit einer Zahlungsaufforderung an Erlösung zum Entsperren des Geräts, normalerweise in Kryptowährung.

Im Jahr 2017 wurde das Internet von einer wahren Epidemie von wcry-Dateien heimgesucht. Daher kommt der Name der Ransomware – WannaCry. Zur Infektion nutzte der Virus eine Windows-Sicherheitslücke auf Geräten mit einem noch nicht aktualisierten Betriebssystem. Dann wurden die infizierten Geräte selbst zur Brutstätte des Virus und verbreiteten es im Web.

Erstmals in Spanien entdeckt, WannaCry in vier Tagen infiziertA. Herne. WannaCry, Petya, NotPetya: Wie Ransomware 2017 den Durchbruch schaffte / The Guardian 200.000 Computer in 150 Ländern. Das Programm griff auch Geldautomaten, Fahrkarten-, Getränke- und Essensautomaten oder Informationstafeln an, die unter Windows liefen und mit dem Internet verbunden waren. Das Virus beschädigte auch Geräte in einigen Krankenhäusern und Fabriken.

Es wird angenommen, dass die Macher von WannaCry ursprünglich alle Windows-Geräte der Welt infizieren wollten, es jedoch nicht geschafft haben, den Code zu Ende zu schreiben und versehentlich einen Virus im Internet freizugeben.

Nach der Infektion forderten die Macher des Schadprogramms vom Besitzer des Geräts 300 Dollar, später, als der Appetit nachließ, jeweils 600 Dollar. Auch das "Auflegen auf den Tresen" schüchterte die Nutzer ein: Angeblich würde in drei Tagen die Menge steigen, und in sieben Tagen wären die Dateien nicht mehr zu entschlüsseln. Tatsächlich war es jedenfalls unmöglich, die Daten in ihren ursprünglichen Zustand zurückzuversetzen.

Besiegt WannaCry-Forscher Markus Hutchins. Er bemerkte, dass das Programm vor der Infektion eine Anfrage an eine nicht vorhandene Domäne sendete. Nach der Registrierung wurde die Ausbreitung des Virus gestoppt. Anscheinend wollten die Entwickler die Ransomware so stoppen, wenn sie außer Kontrolle gerät.

Der Angriff erwies sich als einer der größten der Geschichte. Laut einigen Berichten verursachte sieRansomware WannaCry: Alles, was Sie wissen müssen / Kaspersky 4 Milliarden Dollar Schaden. Die Entstehung von WannaCry steht im Zusammenhang mit der Hackergruppe Lazarus Group. Aber es wurde kein konkreter Täter identifiziert.

1. NotPetya / ExPetr. Der größte Schaden durch die Aktionen von Hackern, 2016-2017

Ein Verwandter von WannaCry ist eine weitere Ransomware, die unter verdächtigen russischen Namen bekannt ist: Petya, Petya. A, Petja. D, Trojaner. Geisel. Petya, PetrWrap, NotPetya, ExPetr. Es verbreitete sich auch über das Web und verschlüsselte die Daten von Windows-Benutzern, und die Zahlung eines Lösegelds von 300 US-Dollar in Kryptowährung hat die Dateien in keiner Weise gespeichert.

Petya war im Gegensatz zu WannaCry speziell auf Unternehmen ausgerichtet, sodass die Folgen des Angriffs viel größer ausfielen, obwohl es weniger infizierte Geräte gab. Den Angreifern gelang es, die Kontrolle über den Finanzsoftware-Server MeDoc zu erlangen. Von dort aus begannen sie, das Virus unter dem Deckmantel eines Updates zu verbreiten. Die Masseninfektion scheint aus der Ukraine gekommen zu sein, in der die Schadsoftware den größten Schaden angerichtet hat.

Infolgedessen waren eine Vielzahl von Unternehmen auf der ganzen Welt von dem Virus betroffen. In Australien gab es zum BeispielPetya-Cyberangriff: Cadbury-Fabrik getroffen, als sich Ransomware auf australische Unternehmen ausbreitet / The Guardian Produktion von Schokolade, in der Ukraine kam herausABER. Linnik. Was hast du getan, Petya / Gazeta.ru Kassen waren außer Betrieb, und in RusslandReiseveranstalter "Anex" hat den Verkauf wegen Cyberangriff eingestellt / Fontanka.ru die Arbeit des Reiseveranstalters. Auch einige große Unternehmen wie Rosneft, Maersk und Mondelez erlitten Verluste. Der Angriff hätte gefährlichere Folgen haben können. Also, ExPetr-HitAufgrund von Cyberangriffen wurde die Überwachung des Kernkraftwerks Tschernobyl in den manuellen Modus versetzt / RIA Novosti sogar auf die Infrastruktur zur Überwachung der Lage in Tschernobyl.

Der Gesamtschaden durch Hacking belief sich aufWas können wir aus dem „verheerendsten“ Cyberangriff der Geschichte lernen? / CBC-Nachrichten mehr als 10 Milliarden Dollar. Mehr als jeder andere Cyberangriff. Die US-Behörden haben beschuldigtSechs russische GRU-Beamte im Zusammenhang mit der weltweiten Bereitstellung von schädlicher Malware und anderen störenden Maßnahmen im Cyberspace angeklagt / Das US-Justizministerium bei der Gründung von "Petit" die Sandworm-Gruppe, die auch als Telebots, Voodoo Bear, Iron Viking und BlackEnergy bekannt ist. Nach Angaben amerikanischer Anwälte handelt es sich um russische Geheimdienstler.

Lesen Sie auch👨💻🔓🤑

- Black Mining: Wie man mit den Computern anderer Leute Geld verdient

- 14 unglaublich coole Filme über Programmierer und Hacker

- Wie Sicherheitsexperten personenbezogene Daten schützen

- Online-Betrug: Wie Sie in sozialen Medien betrogen werden können

Wissenschaftler sprechen von Dutzenden von COVID-19-Symptomen, die länger als 6 Monate andauern können

Wissenschaftler haben die charakteristischen Symptome des Delta-Stammes des Coronavirus benannt. Sie unterscheiden sich von den üblichen COVID-19