5 Zwei-Faktor-Authentisierungsverfahren, ihre Vorteile und Nachteile

Technologie / / December 19, 2019

Auf die Verwendung von Zwei-Faktor-Authentifizierung für den sicheren Schutz ihrer Daten im Internet denken heute mehr und mehr Menschen. Viele Stationen die Komplexität und Unverständlichkeit der Technologie, ist es kein Wunder, denn es gibt mehrere Optionen für die Umsetzung sind. Wir werden auf allen von ihnen sehen, die Vor- und Nachteile der einzelnen zu überprüfen.

Im Herzen der Zwei-Faktor-Authentifizierung ist die Verwendung von nicht nur traditionellem Bündel „Login-Passwort“, sondern auch eine zusätzliche Schicht Schutz - die so genannte zweite Faktor, dessen Besitz zu bestätigen, um Zugriff auf ein Konto erforderlich ist, oder andere Daten.

Das einfachste Beispiel für die Zwei-Faktor-Authentifizierung, die ständig von jedem von uns konfrontiert - eine Bargeldabhebung an einem Geldautomaten. Um Geld zu bekommen, benötigen Sie eine Karte, die nur Sie haben, und den PIN-Code, dass nur Sie wissen. Nach Ihrer Karte zu sichern, wird nicht der Angreifer in der Lage sein, Geld abheben, ohne den PIN-Code zu kennen und kann einfach nicht das Geld, es zu wissen, aber die Karte mit nicht.

Nach dem gleichen Prinzip des Zwei-Faktor-Authentifizierung Zugriff auf Ihre Konten in sozialen Netzwerken bietet, zu E-Mail und anderen Diensten. Der erste Faktor ist die Kombination von Benutzername und Passwort, sowie ein zweiten kann folgende 5 Dinge handeln.

SMS-Codes

Bestätigung per SMS-Code funktioniert ganz einfach. Sie, wie gewohnt, geben Sie Ihren Benutzernamen und Ihr Passwort ein, und Ihre Telefonnummer SMS mit einem Code erhalten, dass Ihr Konto zugreifen können eingegeben werden muss. Das ist alles. Der nächste Eingang ist mit einem anderen SMS-Code gesendet wird, gilt nur für die aktuelle Sitzung.

Vorteile

- Neuen Codes für jeden Eingang. Wenn ein Angreifer Ihren Benutzernamen und das Passwort kapern, können sie nichts tun, ohne Code.

- Die Bindung an eine Telefonnummer. Die Eingabe kann nicht ohne Ihr Telefon sein.

Mängel

- Wenn es keine Netzabdeckung ist, werden Sie nicht in der Lage sein, um sich einzuloggen.

- Es gibt eine theoretische Möglichkeit der Substitution von Zahlen durch einen Dienstbetreiber oder Mitarbeiter der Salons der Verbindung.

- Wenn Sie berechtigt sind, und bekommen Codes auf demselben Gerät (zB Smartphone), hört es ein Zwei-Faktor-Schutz.

Anwendungen authenticators

Diese Ausführung ist weitgehend ähnlich der vorherigen, mit dem einzigen Unterschied, dass anstelle von SMS-Codes empfängt, sie auf der Vorrichtung erzeugt werden, eine spezielle Anwendung (google Authenticator, Authy). Während der Installation erhalten Sie einen Primärschlüssel (meist - in Form eines QR-Code) auf der Grundlage von denen ein unter Verwendung von Verschlüsselungsalgorithmen Passwörtern mit einer Gültigkeit von 30 bis 60 erzeugt Sekunden. Auch wenn wir davon ausgehen, dass die Angreifer der Lage sein wird, die 10, 100 oder sogar 1000 Passwörter mit ihnen vorherzusagen abzufangen, was das nächste Passwort sein wird, einfach unmöglich.

Vorteile

- Für den Authenticator kein zelluläres Signal benötigt, reicht es aus, das Internet bei der Ersteinrichtung zu verbinden.

- Unterstützung für mehrere Konten in einer einzigen Authenticator.

Mängel

- Wenn Angreifer Zugriff auf den Primärschlüssel auf dem Gerät zu gewinnen oder durch den Server hacken, werden sie in der Lage sein, zukünftige Passwörter zu generieren.

- Wenn ein Authenticator auf dem gleichen Gerät, mit dem der Eingang, Zwei-Faktor verloren.

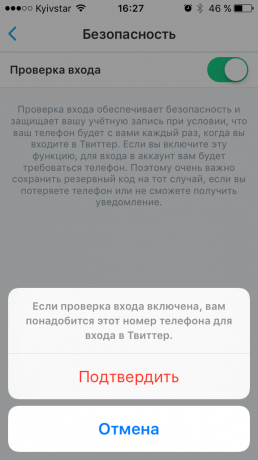

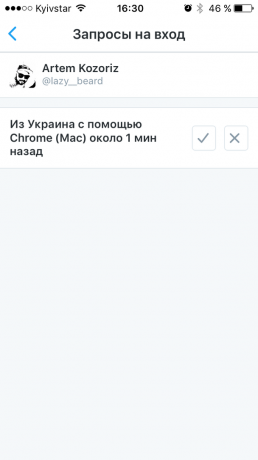

Überprüfen Login mit mobilen Apps

Diese Art der Authentifizierung kann ein Schnappen Beutel aller vorherigen aufgerufen werden. In diesem Fall wird anstelle der Anforderungscodes oder Einmalpasswörter, müssen Sie Ihre Eingabe mit den mobilen Geräten mit der Dienstanwendung bestätigen. Es ist auf dem Gerät privaten Schlüssel gespeichert, die an jedem Eingang geprüft wird. Er arbeitet in Twitter, Snapchat und eine Vielzahl von Online-Spielen. Zum Beispiel, wenn Ihr Twitter-Konto in einer Web-Version eingeben, geben Sie ein Login und Passwort eingeben und dann auf dem Smartphone eine Benachrichtigung mit der Aufforderung zur Eingabe erhalten, nachdem bestätigt wurde, dass Ihr Browser öffnet Band.

Vorteile

- Sie brauchen nichts am Eingang zu betreten.

- Unabhängigkeit aus dem Mobilfunknetz.

- Unterstützung für mehrere Konten in einer Anwendung.

Mängel

- Wenn ein Angreifer den privaten Schlüssel kapern, sie können Sie imitieren.

- Die Bedeutung der Zwei-Faktor-Authentifizierung verloren geht, wenn das gleiche Gerät Login verwenden.

Hardware-Token

Die physikalische (oder Hardware) Token sind die verlässlichste Methode der Zwei-Faktor-Authentisierung. Als separate Geräte, Hardware-Token, im Gegensatz zu allen der oben genannten Methoden, für jedes Szenario nicht seine Zwei-Faktor-Komponente verlieren. Meistens werden sie in Form eines USB-Stick mit einem eigenen Prozessor vorgestellt, kryptographische Schlüssel zu erzeugen, die automatisch eingegeben werden, wenn Sie an einen Computer anschließen. Die Auswahl der Taste hängt von dem jeweiligen Dienst. Google, zum Beispiel, empfiehlt Verwenden Sie die Standard-Token FIDO U2F, deren Preise bei $ 6 ohne Lieferung beginnen.

Vorteile

- Keine SMS-Anwendungen.

- Es besteht keine Notwendigkeit in dem mobilen Gerät.

- Es ist völlig unabhängig Geräte.

Mängel

- Sie müssen separat erworben werden können.

- Nicht in allen Diensten unterstützt.

- Wenn mehrere Konten haben eine ganze Reihe von Token zu tragen.

Back-up-Taste

In der Tat ist es nicht ein separater Prozess und ein Rückfall im Fall von Verlust oder Diebstahl eines Smartphones, die für die einmalige Passwort oder Verifizierungscode-Konten. Beim Einrichten Zwei-Faktor-Authentifizierung in jedem Service werden Sie mehr Backup-Schlüssel für den Notfall gegeben. Mit ihrer Hilfe können Sie in Ihrem Konto anmelden, entkoppeln konfigurierten Geräte und neue hinzufügen. Diese Schlüssel sollten an einem sicheren Ort, nicht in Form eines Screenshots auf Ihrem Telefon oder eine Textdatei auf Ihrem Computer gespeichert werden.

Wie Sie sehen können, ist die Verwendung von Zwei-Faktor-Authentifizierung, gibt es einige Nuancen, aber sie scheinen nur auf den ersten Blick schwierig. Was die ideale Balance zwischen Schutz und Komfort sein soll, entscheidet jeder für sich. Aber in jedem Fall alle Mühen sind mehr als gerechtfertigt, wenn es um die Sicherheit von Zahlungsdaten oder persönliche Daten kommt nicht für neugierigen Augen bestimmt sind.

Wo kann und sollte die Zwei-Faktor-Authentifizierung ermöglichen, als auch, was ihre Dienste unterstützen, können gelesen werden hier.