Wie man sich gegen Virus-Bergleute schützen

Technologie / / December 19, 2019

Mikhail Kondrashin

Technischer Direktor Trend Micro in Russland und der GUS.

Was sind Viren, Knappen und was sie sind bedroht

Im Jahr 2017 gab es einen wahren Boom in Russland Kryptowährung. erhöhte Rate Bitcoin und seine Analoga hat sich die Aufmerksamkeit auf das Thema Betrug gezogen und Hacker, die begann virtuelle Münzen zu produzieren unehrliche Weise: Viren auf dem Internet-Bergleute erschienen, die infizierten Computer in ein Netzwerk mayningovyh drehen Farmen. Mit der Welt auf einer Schnur - verwandelt es Mining Riesenfarm mit einer großen Kapazität, monatlich Zehntausende von Dollar zu bringen.

Das Schema des Betrugs ist einfach und zuverlässig: Hacker Start Internet-Viren, die Verbreitung über E-Mail-Anhänge oder Webseiten, Quellen von herunterladbaren Inhalten. Virtuelle „black Knappen“ obsess Kapazität infizierten Computer-Hacker Gießen virtuelle Münzen, und das Opfer - die Stromrechnungen.

Glücklicherweise verderben die Virus-Bergleute nicht die Dateien auf Ihrem Computer und Daten zu stehlen. Ihre Aufgabe - zu verwenden, um die Rechenleistung des Systems für ihre Bedürfnisse. Aber noch ist es schlecht, vor allem, wenn das Netzwerk mit dem übrigen Unternehmen infiziert ist.

Wie kann man einen Virus-miner abholen

1. Durch die Startdatei

Fangen Sie das Virus durch eine Anlage in einem seltsamen Brief von einem unbekannten Absender zu öffnen. Ob es sieht aus wie ein Bild, Dokument, eine Tabelle oder eine Datei. Wenn Sie einen Brief mit einer Schlagzeile wie „Die Gehälter der Mitarbeiter“ erhalten sollte nicht als ob neugierig vertrauliche Informationen angesehen werden vor dem Absturz in die Hände. Es ist verlockend (klikbeytnye) Header das Virus hilft, die Computer von naiven Benutzer durchdringen.

Der Versuch, eine gecrackte Version des Programms Gebühr zum Download? Es ist wahrscheinlich, dass der Hacker auf die Virus-miner befestigt hat.

2. Nach einem Besuch der Website

Dank der Entwicklung von Web-Technologie kann ein Opfer der Bergleute werden und ohne Infektion. Zum Beispiel CoinHive-Tool, das die Java-Skript ist, macht den Bergmann ein beliebiges Gerät, auf dem eine Webseite mit einem integrierten Skript CoinHive geöffnet. und mynah der Computer nicht nur, sondern auch ein Smartphone oder andere mobile Geräte mit ARM-Internetzugang.

Am häufigsten CoinHive platziert auf Websites, auf denen der Benutzer viel Zeit, wie die Piraten-Online-Kinos verbringt.

3. Durch Schwachstellen im System

Leider können auch vorsichtige Nutzer einen Virus, das dringt durch Schwachstellen im Betriebssystem abholen. Alles geschieht völlig unbemerkt.

Zum Beispiel waren der berühmte Backdoor DoublePulsar, weil von denen Millionen von Computern auf der ganzen Welt mit einem Virus infizierte WannaCry, gab in demselben Windows eingedrungen Geburt zu einer ganzen Familie von Knappen-Virus durch.

Entwickler von Betriebssystemen (in erster Linie sprechen über Microsoft und dessen Windows) geplante Patches freizugeben, wenn diese Schwachstellen zu erkennen. Daher umfasst die Risikogruppe Menschen, die im Grunde nicht das Update auf Ihrem Computer installieren oder es zu spät tun.

4. Durch die Browser-Erweiterung

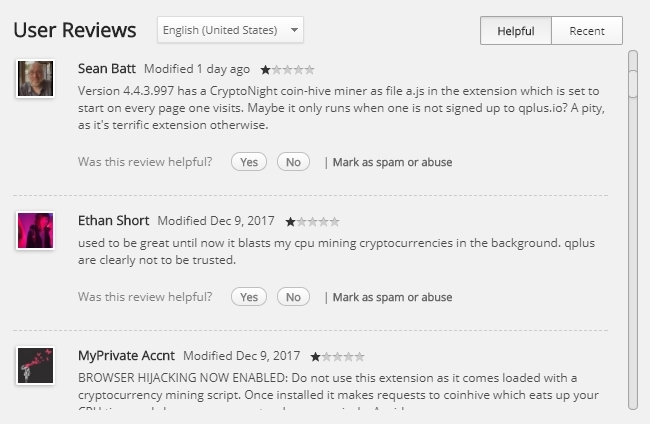

Vor sechs Monaten hat das Internet die Geschichte der Erweiterung der Archive-Plakat für den Chrome-Browser geschüttelt, die für komfortables Arbeiten mit dem Service Tumblr. Wie von anderen Nutzern festgestellt wurde populär (mehr als 100.000 Downloads) Expansion, Archive Poster Entwickler heimlich Bergmann eingebettet und damit ihr Publikum verdient.

Und Google ist nicht in Eile schädlichen Erweiterung seines Online-Shop, um aufzuräumen. Also, bevor die neue Browser-basierte Erweiterung der Installation zumindest die Bewertungen gelesen - ganz plötzlich für die freie Expansion wird die Leistung Ihres Computers bezahlen.

Signs of-Arbeit Knappen Virus

Hohe Systemlast

Moderne Computer sind sehr gut laufen und die Macht erlauben nicht die Verwendung aller Rechenleistung vergeblich. Dies gilt vor allem für Laptops: Beim Durchsuchen, Video oder einfach nur ihre Fans sind kaum hörbar.

Denken Sie daran, wie das Geräusch des Kühlsystems unter hoher Last wie Spiele ist? Wenn Ihr Computer ständig summt und aalen System beängstigend Bremsen und friert, dann seine Ressourcen jemand verbraucht. Und wahrscheinlich ist es ein Virus-Bergmann.

Last während Perioden der Inaktivität

Es gibt Varianten der Bergleute, die nur in den Momenten der Inaktivität enthalten sind. Angenommen, Sie verlassen den Computer eingeschaltet, aber bewegte sich von ihm weg. Nach wenigen Minuten beginnen die Fans zu heulen, und der Bergmann nimmt seine schmutzige Arbeit und nicht mehr funktioniert, sobald Sie wieder nimmt an der Maus. Diese Art der parasitären Existenz ermöglicht es der Virus unentdeckt für eine lange Zeit zu gehen.

Prävention und Behandlung

Nicht alle Antiviren-Software kämpft erfolgreich die Bergleute,. Die Tatsache, dass selbst Bergbau - es ist nicht ein Prozess, der Beschädigung oder Verschlüsseln von Dateien (wie im Fall von Virus-Erpressern, zum Beispiel). Wenn ein bestimmte Bergmann ist Anti-Virus-basiert, wird das Virus als „unersättlich“ identifiziert, aber es ist eine sichere Anwendung.

Wenn Sie nicht über eine passive ausländische Kryptowährung Verdiener werden wollen, folgen Sie den einfachen Richtlinien.

1. denken Sie herunterladen

Egal wie groß die Versuchung zu Download unerlaubt Apps, Musik, Filme, nur legale Ressourcen Sicherheit garantieren können. Zusammen mit fragwürdigen Dateien auf Ihrem Computer oder Smartphone wird wahrscheinlich einige Trojan bekommen.

Erweiterung der Datei sollte der Art des Inhalts entsprechen, die Sie herunterladen möchten. Buch, Musik oder Film kann die Erweiterung .EXE oder .DMG nicht hat.

Wenn es den Verdacht war, ist es am besten, es nicht zu riskieren, nachdem die Datei heruntergeladen und Antivirus überprüfen. Es gibt viele kostenlose Online-Scanner wie zum Beispiel:

- kaspersky VirusDesk;

- Dr. Netz;

- Virustotal;

- PhishTank;

- Unmask Parasites.

Um zu gewährleisten, besser zu versuchen, einmal 2-3 Ressource.

2. Öffnen Sie keine Anhänge von seltsamen Buchstaben

Wenn Sie einen Brief von einem Fremden mit einer fremden Anlage empfangen, löschen Sie es ohne einen zweiten Gedanken. Die meisten Investitionen in den Phishing-Mails sind Dateitypen .rtf, .xls und .ZIP, dh Text, Tabellen und Dateien sind. Ausführbare .EXE-Dateien sind selten, weil sie die Sende viele E-Mail-Dienste blockieren und integrierte IT-Systemschutz.

Selbst harmlos Word-Dokument oder ein Video kann auf eine Infektion miner Computer führen.

Der spezifische Name der schädlichen Datei nicht existiert. Sie verändern sich ständig, bleiben aber immer attraktive Namen wie „moi_foto.zip“, „tendery_2018.xls“, „zarplaty.doc“ und dergleichen.

3. Verwenden Sie einen zuverlässigen Anti-Virus

bekannt Antivirus Wir haben gelernt, gute Bergleute zu fangen. Außerdem, selbst wenn die Antiviren-Datenbanken noch nicht eine neue Modifikation des Virus-miner hinzugefügt wird, kann seine Arbeit auf die heuristische Analyse aufgrund blockiert werden. In der Beschreibung einer Reihe von Anti-Virus-Software im Klartext, sagte über den Schutz gegen Virus-Bergleute. Aber vergessen Sie nicht, dass es ohne die tägliche Antiviren-Datenbank-Update unbrauchbar wird. Verwenden Sie eine gehackt Kopie von Anti-Viren, die nicht aktualisiert werden kann? Es sei angenommen, dass der Computer ohne Schutz gelassen wurde.

4. Update-System

Aktualisieren Sie regelmäßig Betriebssystem, Antivirus, Browser und Office-Anwendungen. Das erste Update wird in Anwendungen, und schließen Sicherheitslücken zu beheben Bugs veröffentlicht.

Für Antivirus-Software ist es besonders wichtig: Neben der Datenbank, aktualisiert Filter Phishing-Seiten, Firewalls und andere wichtige Komponenten, die den Computer verhindert.

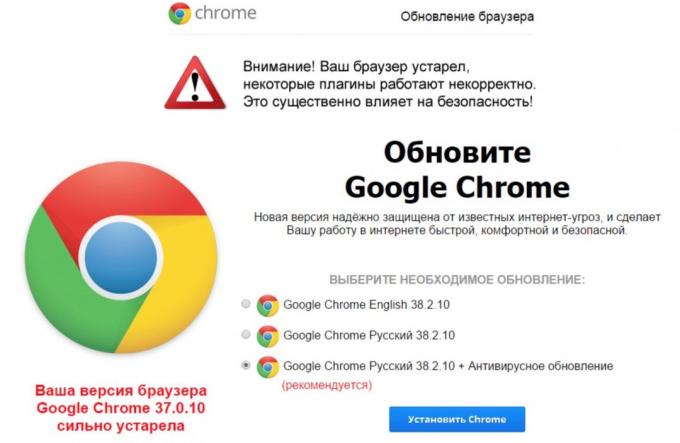

Vergessen Sie nicht, dass Sie die Anwendung aktualisieren können nur durch eigene Schnittstelle. Wenn eine Website plötzlich bietet ein Update für Anti-Virus-Download, Betriebssystem oder Browser, da Sie garantiert für einen Virus oder Trojaner wartet. Auch nicht installieren, die per Post erhalten Updates.

5. Verwenden Erweiterung Blocker in Browsern

Browser-Erweiterungen, wie keine Münze oder minerBlock für Chrome und Firefox, MinerBlock für Chrome wird, blockieren bekannte Viren-Bergleute im Browser arbeiten. Vielleicht ist dies der einzige Weg, gegen Bergarbeiter zu schützen. Die Hauptsache - nicht verbieten Erweiterungen Ihre Datenbanken halten sie weiterhin relevant zu gewährleisten.

6. Es gibt Zweifel? Führen Sie den „Task-Manager“

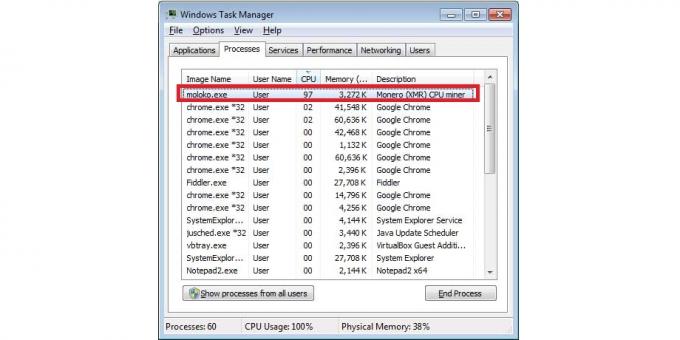

Wenn Sie, dass Ihr Computer bemerken begann Stopp zu verlangsamen und Laptop-Fans dies nicht tun, können Sie schnell die aktiven Prozesse überprüfen. In Windows, führen Sie die „Task-Manager“ Tastenkombination Strg + Shift + Esc, und auf macOS durch die Suche finden Dienstprogramm „Systemüberwachung“.

Sortieren verarbeitet durch die CPU-Auslastung und sehen, welche „frisst“ die meisten Ressourcen. Wenn ein Prozess der CPU-Auslastung von 80-90%, dann für seinen Namen auf Suchmaschinen finden - ganz plötzlich ist es ein bekannter Bergmann. Zur gleichen Zeit überprüfen Sie das System Antivirus.

siehe auch

- Schwarz Mining: Wie man Geld durch fremden Rechner verdienen →

- Wie einen Web-Bergmann in Chrome finden →

- 5 zuverlässige Firewall zum Schutz Ihres Computers →