Wie man mit personenbezogenen Daten im Internet schützen

Technologie / / December 19, 2019

Angreifer stehlen täglich Daten von Prominenten und normalen Benutzern. Kürzlich Konten gehackte US-Präsidentschaftskandidatin Hillary Clinton, stellvertretender Energieminister von Russland Anton Inyutsyna, Journalisten Dmitri Kiselyov.

Viele Leute denken, dass ihre Daten Kriminelle nicht daran interessiert sind, aber die Erfahrung zeigt, dass Ruhm nicht den Wunsch von Kriminellen nicht beeinflusst zu anderen Menschen des persönlichen Daten zu fangen, und von ihnen profitieren. Wir haben die beliebtesten Szenarien überprüft, in denen Ihre Daten in Gefahr ist, und sagen Ihnen, was Ihre persönlichen Daten vertraulich tun zu halten.

Wo Gefahr erwartet?

E-Mail ist mehr als nur ein Postfach. Sie verwenden es auf den meisten Websites und Diensten zu registrieren und damit den Zugriff auf die E-Mail gewinnen, werden die Angreifer in der Lage sein, Ihre anderen Konten zu hacken.

Es wurde nicht abgebrochen und die Bedrohung durch geheime Korrespondenz in dem Dokument gespeichert. Wenn es ein Arbeitsfeld ist, könnten die vertraulichen Unternehmensinformationen für Hacker bekommen. Und dann gehackte E-Mail ist nicht nur Ihr Problem - wäre eine Bedrohung für die Sicherheit der gesamten Korrespondenz mit dem Unternehmen.

Konten in dem Spieldienst

Millionen von Menschen spielen World of Tanks, DOTA 2, Counter Strike: Global Offensive oder FIFA, Verwendung Origin, Steam, Xbox Live, PlayStation Network und andere Online-Gaming-Dienste.

Mitglieder verdienen Spiel Erfahrung, Game-Währung, kaufen Dinge, für echtes Geld für Spielgeräte, Spiele selbst. Hack Ihr Spiel-Account, Angreifer stehlen gekauft lizenzierte Spiele, Spielgeräte und Produkte - und für sie echtes Geld bekommen.

Soziale Netzwerke und Instant Messenger

Soziale Netzwerke und Instant Messenger - die besten Möglichkeiten für Betrüger, wenn sie wollen intime Details Ihres Lebens profitieren. Wir haben alle Skelette im Schrank, aber es bedeutet nicht, dass sie öffentlich gemacht werden sollen. Wenn Sie nicht richtig Ihr Konto schützen, kann das Problem jederzeit passieren.

Für viel Korrespondenz in sozialen Netzwerken und Boten die E-Mail ersetzt - sie teilen Fotos, Dokumente, andere vertrauliche Informationen.

Digitaler Diebstahl eines Smartphones

Alle modernen Smartphones haben eine Basis-Account: für iOS ist Apple-ID, für Android - Google-Konto. Wenn Eindringlinge Zugang zu ihnen bekommen, wertvolle Informationen über Sie und Ihr Smartphone wird in ihren Händen.

Im letzten Jahr hat es Geschichte über die Betrügereien bekannt geworden, die in betrügerischer Weise Zugriff auf die Apple ID gewonnen, blockiert das Telefon des Opfers und verlangte Geld zur Entriegelung. Dies geschieht häufig, wenn Smartphones zu kaufen, wenn ein skrupelloser Verkäufer Sie verkauft, in der Tat, die Ziegel, die nicht ohne Eingabe des Passworts auf dem kompromittierten Account verwendet werden kann.

Mobile Apps und Spiele

Programme installiert aus dem App Store, Google Play oder Windows Marketplace, Anfrage Zugriff auf die Daten: Ihre Kontakte, geopozitsii, Kalender, Zahlungsdaten. Jedes Mal, lesen Sie sorgfältig, welche Informationen Anfragen, die App oder ein Spiel zugreifen. Zum Beispiel, was weiß Puzzle-Spiel Ihren Standort und was Konverter benötigt Kalender?

Bankdaten

Wer bezahlt Bankkarten nicht nur in den üblichen Supermarkt: Pay-Karte Rechnungen durch Online-Banking und Shopping in Online-Shops, mit Hilfe der Karte buchen Sie die Flugtickets und Hotels. Aber denken Sie, wo Sie Ihre Daten verlassen?

Unsichere Wi-Fi-Punkt

Wi-Fi - Glück für die Reisenden und freier. Aber Angreifer sind Unsicherheit offener Punkte und der unachtsame Benutzer. By the way, sind die Hacker ausgewählt und ein Passwort geschützt Punkte. Und schon gibt es einen Trick: Eine Verbindung mit Wi-Fi, und alles, was Sie auf dem Bildschirm tun, und geben Sie auf der Tastatur, sieht der Angreifer.

Es ist wichtig zu verstehen, welche Informationen und denen Sie vertrauen. Es gibt kein Problem, ihre E-Mail an Google zu betrauen. Aber wenn der Zugriff auf die gleiche E-Mail-fremden Anwendung anfordert, geben einen solchen Zugang gefährlich ist nicht nur wegen der Mangel an Informationen über den guten Ruf des Dienstes. Angreifer können in der Anwendung brechen selbst und damit den Zugang zu den Informationen erhalten, auch ohne die Notwendigkeit, Ihr Google-Konto zu hacken.

Wie Sie Ihre Daten schützen?

Wie Sie sehen können, ist das Problem der Sicherheit im Internet immer wichtiger denn je. Überall gibt es die Gefahr, auf einem Angel Internet-Kriminalität angehen erwischt zu werden. Wir werden über die grundlegenden Möglichkeiten des Schutzes personenbezogener Daten sprechen, die auf jeden Fall durchgeführt werden sollten.

Zwei-Faktor-Authentifizierung

Sounds nicht klar, aber in Wirklichkeit ist alles ganz einfach: es ist ein doppelter Schutz, die erste Zeile von denen - die üblichen Kombination aus Benutzername und Kennwort, das ist das, was auf dem Server gespeichert ist, und die zweite - etwas, das einen spezifischen Zugang zu nur hat Benutzer. Wir sprachen über fünf Möglichkeiten, Zwei-Faktor-Authentifizierung, einschließlich SMS-Passwörter, Anwendung authenticators und Hardware-Tokens.

Ein einfaches Beispiel: Sie können die Login und Passwort von Online-Banking eingeben, nachdem das Telefon einen speziellen SMS-Code kommt. Dies ist die Zwei-Faktor-Authentisierung.

Zwei-Faktor-Authentifizierung wird von Google unterstützt wird, Apfel, Microsoft, Facebook, «VKontakte“ Dropbox, Telegramm und andere. Dies ist eine notwendige Maßnahme, um die Daten zu schützen, so sicher sein, einen zweistufigen Schutz in allen Konten zu schließen. Wenn irgendeine Art von Dienst nicht unterstützt wird, ist dies ein schwerwiegender Grund verwenden, ihn zu stoppen.

Für das, was geeignet ist: E-Mail-Konten in sozialen Netzwerken und Instant Messenger, Spiele Konten für Smartphone-Konto, Internet-Bank.

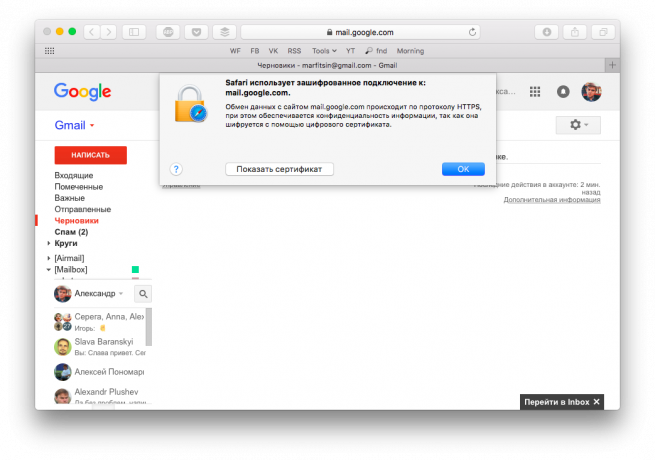

sichere Verbindung

Bereits 2008 schrieben wir, dass die Postdienste sollten nur über eine sichere Verbindung verwendet werden. Nach 8 Jahren wurde dieser Rat nur noch dringlicher. Der Vorteil der meisten sozialen Netzwerke Arbeit mit dem HTTPS-Protokoll zu lernen, es bewegt auch Online-Banking und Zahlungsverkehr.

Käufe und andere potenziell gefährliche Aktionen, Blick auf dem Symbol links neben der Adressleiste. Stellen Sie sicher, dass Sie mit einer Website über eine verschlüsselte Verbindung arbeiten.

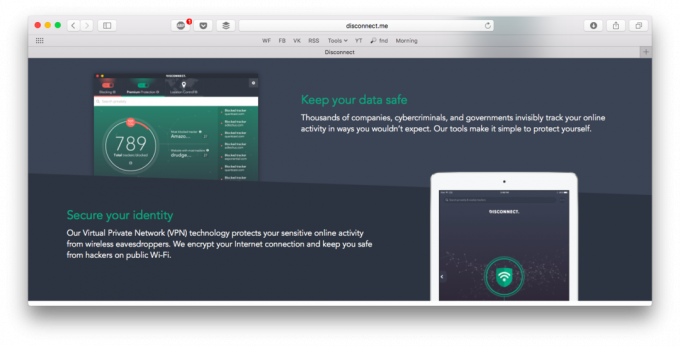

Wenn Sie nicht mit einer sicheren Verbindung arbeiten können, können Sie spezielle Dienste nutzen, wie zum Beispiel Disconnect.me. Es leitet den Benutzer auf eine HTTPS-Version der Website.

Eine weitere Anwendung, die Sie automatisch umleitet auf die HTTPS-Version, - HTTPS Everywhere. Es gibt Erweiterungen für die meisten gängigen Browser.

Preis: 0

Hersteller: Entwickler

Preis: Kostenlos

Preis: Kostenlos

Für das, was geeignet ist: E-Mail-Konten in sozialen Netzwerken und Instant Messenger, Spiele Konten für Smartphone-Konto, Internet-Bank.

Passwort-Manager

„Mit einem komplexen Passwort Kommen Sie“ - das ist der Rat in jedem Artikel für den Schutz personenbezogener Daten. Aber es ist unwahrscheinlich, dass Sie kommen mit einem Passwort komplexer als ein Passwort durch die speziellen Dienstleistungen erzeugt und sogar kommen, wo man es speichert: in dem Kopf auf einem Stück Papier?

Sie können auch oft Ihr Passwort ändern, könnte man sagen. Aber nur ein paar Wochen, Experten UK Government Communications Headquarters erklärt, warum das Passwort häufiger Wechsel schadet nur Datensicherheit.

Es gibt spezielle Passwort-Manager, der die Kopfschmerzen selbst nehmen. Sie erzeugen komplexe Passwörter, speichern sie in einem sicheren Tresor und Sie das Passwort nicht an eine bestimmte Stelle merken müssen - die Anwendung ersetzen wird sich in seinem gewünschten Feld. Die beliebtesten Dienste: 1Password, Lastpass, Enpass.

Für das, was geeignet ist: E-Mail-Konten in sozialen Netzwerken und Instant Messenger, Spiele Konten für Smartphone-Konto, Internet-Bank.

Überwacht den Zugriff auf Ihre Daten

iOS-Nutzer, und in jüngerer Zeit androideKönnen Apps den Zugriff auf verschiedene Daten verwalten. Nehmen Sie sich Zeit und verbringen die Prüfung: Prüfen Sie, welche Informationen Zugriff auf die installierten Anwendungen und Spiele. Wenn eine der Zugriffsanforderungen verdächtig sind - auszuschalten.

Für das, was geeignet ist: mobile Anwendungen.

Verwenden Sie ein VPN, das Arbeiten mit öffentlichen Wi-Fi-Punkte

Arbeiten in Cafés und anderen öffentlichen Plätzen mit Wi-Fi, VPN-Nutzung Service. Er wird Traffic auf ihre eigenen Server umleiten, und Sie geben bereits „gereinigt“, die nicht aus den Verbrecher halten. Denken Sie daran, dass das Passwort Zugriff Sicherheit nicht garantiert.

Wir sprachen über beste kostenlose VPN-Dienste für Google Chrome Browser. VPN vor kurzem hat das Unternehmen in seinen Browser Opera gebaut. Verpassen Sie nicht und eine detaillierte Anleitung die beliebtesten VPN-DiensteWelches war, dass man Privatsphäre und Guy Ort.

Für das, was geeignet ist: Öffnen Sie Wi-Fi-Punkt.

Abschluss

Wie Sie sehen können, werden Ihre persönlichen Daten in Gefahr jeden Tag sehen. Kurz fassen unsere Empfehlungen für den Schutz von persönlichen Daten im Web.

- Schalten Sie die Zwei-Faktor-Authentifizierung auf allen Websites und Dienste.

- Arbeiten Sie mit einer sicheren Verbindung, oder verwenden Sie das Programm den Datenverkehr zu verschlüsseln.

- Verwenden Sie ein Passwort-Manager. Sehen Sie Ihr Passwort nicht oft ändern.

- Beobachten Sie, wie die mobile App nutzt personenbezogene Daten.

- Verwenden Sie ein VPN mit einem offenen WLAN-Punkte.